RGPD et Cloud Act : comprendre les enjeux juridiques

Le RGPD en bref : les principes clés pour le cloud

Le Règlement Général sur la Protection des Données (RGPD, Règlement UE 2016/679) impose un cadre strict pour tout traitement de données personnelles de résidents européens. Ses principes fondamentaux (licéité du traitement, minimisation des données, limitation de la finalité, sécurité by design) s'appliquent pleinement dans le cloud.

Dans ce contexte, plusieurs articles s’appliquent particulièrement :

- Les articles 44 à 50 encadrent les transferts de données hors UE : ils ne sont pas interdits, mais exigent des garanties appropriées.

- L'article 28 définit les obligations du sous-traitant vis-à-vis du responsable de traitement que vous êtes.

- L'article 32 impose des mesures de sécurité techniques et organisationnelles proportionnées au risque.

Lorsque vous utilisez Dynamics 365 pour gérer vos données clients, vous restez responsable de traitement au sens du RGPD. Microsoft agit comme sous-traitant et doit vous fournir des garanties contractuelles de conformité. Le RGPD n'interdit pas le cloud, mais impose des garanties spécifiques dès lors que des données sont hébergées hors UE ou accessibles par des acteurs soumis à des législations extraterritoriales.

Le Cloud Act : de quoi parle-t-on vraiment ?

Le Cloud Act (Clarifying Lawful Overseas Use of Data Act, États-Unis, 2018) permet aux autorités américaines d'accéder à des données stockées par des entreprises américaines, même si ces données sont physiquement hébergées hors des États-Unis. C'est là que naît l'inquiétude.

Attention, le Cloud Act ne s'applique que dans le cadre d'enquêtes pénales, avec mandat judiciaire, pour des crimes graves. Il ne s'agit pas d'un accès permanent et discrétionnaire à vos données commerciales. Le texte prévoit par ailleurs un mécanisme de contestation si la demande viole les lois du pays d'hébergement, et Microsoft s'est engagé à contester les demandes abusives ou disproportionnées.

La tension RGPD / Cloud Act : risque réel ou fantasmé ?

La tension est réelle sur le plan juridique car le RGPD vise à protéger les données personnelles des Européens, quand le Cloud Act permet, dans certaines conditions, un accès par des autorités étrangères. C'est sur ce point que la CNIL et le CEPD (Comité Européen de la Protection des Données) ont alerté, et que l'arrêt Schrems II du 16 juillet 2020 de la Cour de Justice de l'UE a invalidé le Privacy Shield.

Pour autant, le problème n'est pas spécifique à Microsoft, ni même aux entreprises américaines. Des législations similaires existent au Royaume-Uni, en France, en Chine et dans d'autres pays. Aucun hébergeur, quelle que soit sa nationalité, ne peut garantir un risque zéro absolu. La vraie question n'est donc pas « faut-il bannir le cloud américain ? » mais bien : « quelles garanties supplémentaires mettre en place pour répondre aux exigences RGPD ? »

Notez que des mécanismes de protection existent telles que les clauses contractuelles types, mesures techniques supplémentaires, localisation des données.

Les garanties Microsoft pour la conformité RGPD

Localisation et résidence des données en Europe

Microsoft a ouvert en 2019 deux régions Azure en France : France Central (Paris) et France South (Marseille). Microsoft exploite également un réseau étendu de régions Azure en Europe (Irlande, Pays-Bas, Allemagne, Suède, Pologne, Espagne, Suisse, Norvège, Italie, etc.) Lors de la création de vos environnements Azure, Dynamics 365 ou Power Platform, vous pouvez choisir explicitement la région d'hébergement.

Concrètement, lorsque vous créez un environnement Dynamics 365 en sélectionnant France Central, vos données clients sont stockées physiquement dans les datacenters français et ne quittent pas le territoire sans instruction contraire de votre part. Les données au repos restent dans la région choisie, les données en transit sont chiffrées et aucune réplication automatique hors UE n'est effectuée sans votre consentement.

Sachez que certaines métadonnées et logs peuvent transiter par d'autres régions et certaines fonctionnalités comme Copilot ou des services d'IA spécifiques peuvent impliquer des transferts à analyser au cas par cas. Ce choix de région est souvent définitif, en effet, migrer des données entre régions après coup est très difficile. Autant le faire bien dès le départ.

Les engagements contractuels de Microsoft (Data Processing Addendum)

Le Data Processing Addendum (DPA) de Microsoft est un contrat contraignant dans lequel Microsoft s'engage en tant que sous-traitant RGPD. Il définit des obligations précises : traiter les données uniquement sur instruction du client, garantir la sécurité et la confidentialité, notifier les violations de données, permettre les audits, et subordonner le recours à des sous-traitants ultérieurs à votre autorisation préalable.

Le DPA intègre les Clauses Contractuelles Types (CCT) de l'UE c’est-à-dire le mécanisme de transfert validé par la Commission européenne pour les données hors UE. Suite à l'arrêt Schrems II, Microsoft a renforcé ces engagements avec des mesures supplémentaires : chiffrement renforcé, minimisation des transferts de données hors UE, et processus formalisé de contestation des demandes d'accès gouvernementales.

À noter également le déploiement progressif de l'EU Data Boundary : Microsoft déploie progressivement ce programme destiné à limiter le stockage et le traitement des données clients européens à l'intérieur de l'Union européenne pour la majorité de ses services cloud (Azure, Microsoft 365, Power Platform, Dynamics 365).

La résistance de Microsoft aux demandes d'accès gouvernementales

Face aux demandes d'accès d'autorités gouvernementales, Microsoft a adopté une politique claire : contester systématiquement les demandes trop larges, vagues ou disproportionnées, et notifier le client concerné sauf interdiction légale explicite. Ces engagements sont documentés chaque année dans les Transparency Reports publiés par Microsoft, qui détaillent par pays et par type le nombre de demandes reçues, les informations effectivement divulguées et les refus opposés.

Microsoft a par ailleurs déjà contesté certaines demandes d'accès aux données devant les tribunaux, notamment dans l'affaire Microsoft Corp. v. United States concernant des données stockées en Irlande, une procédure dont le débat a directement contribué à l'adoption du Cloud Act en 2018. Microsoft ne peut pas contester un mandat judiciaire valide, mais peut en limiter la portée.

Configurations techniques pour garantir la conformité RGPD dans le cloud Microsoft

Choisir la bonne région d'hébergement pour vos environnements

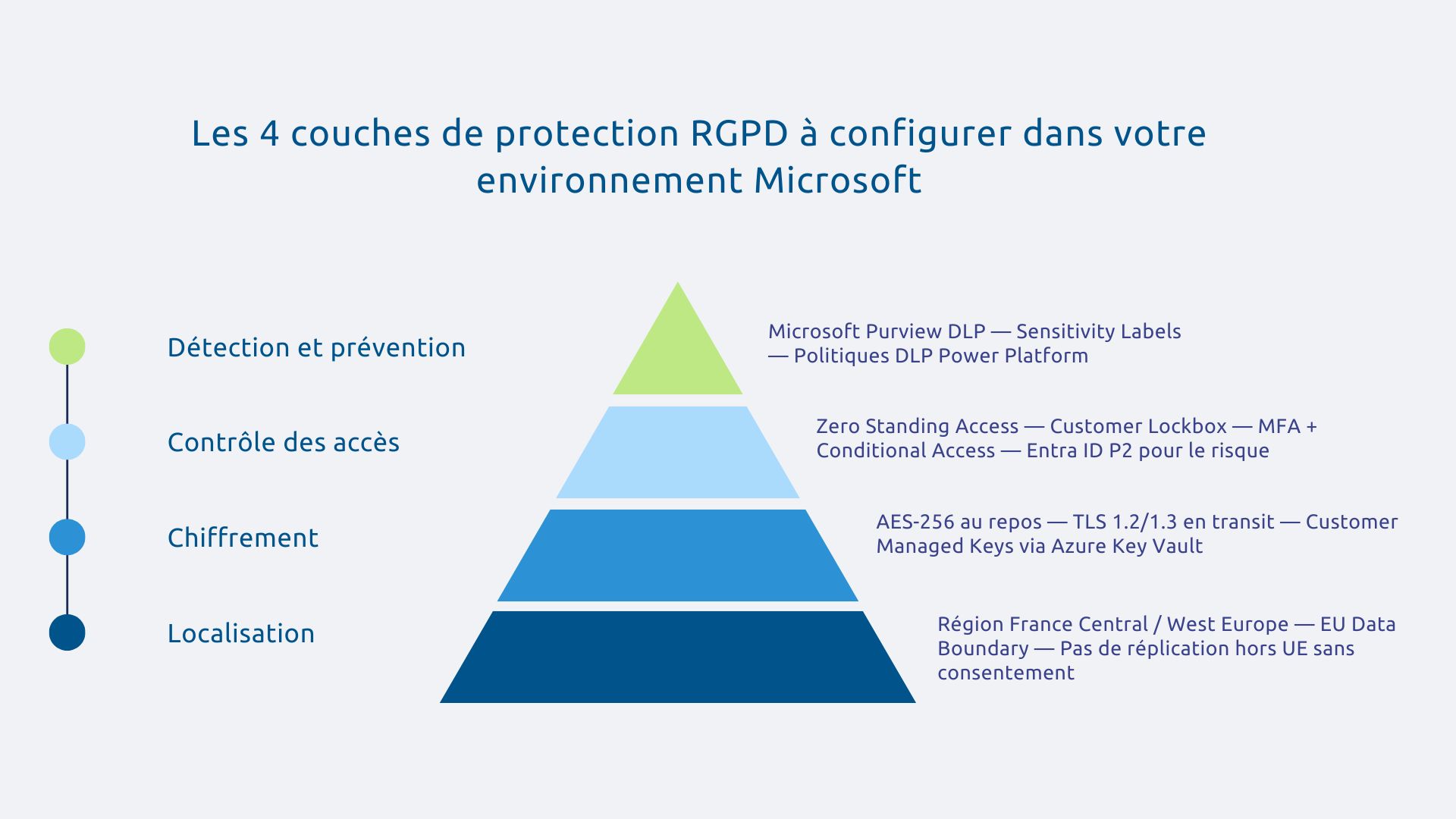

Le premier geste de conformité RGPD est aussi le plus simple : choisir délibérément une région d'hébergement européenne dès la création de vos environnements. Pour Azure, chaque ressource se configure individuellement (France Central, West Europe, etc.). Pour Dynamics 365 et Power Platform, le choix s'effectue lors du provisioning de l'environnement.

Pour un CRM Dynamics 365 hébergeant des données clients européens, privilégiez France ou Europe comme région géographique. Vérifiez régulièrement la localisation effective de vos données via le portail Azure ou le Service Trust Portal de Microsoft. Et soyez attentif aux fonctionnalités additionnelles (notamment les services d'IA) qui peuvent opérer depuis d'autres régions et nécessitent une analyse à part entière.

Chiffrement et contrôle des clés de chiffrement

Microsoft applique par défaut un chiffrement au repos (AES-256) et en transit avec TLS 1.2 minimum, certains services prenant désormais en charge TLS 1.3. Pour renforcer encore la souveraineté, vous pouvez aller plus loin avec les Customer Managed Keys (CMK) (aussi appelées Bring Your Own Key (BYOK)).

Le principe est que vous gérez vos propres clés de chiffrement via Azure Key Vault, et Microsoft ne peut déchiffrer vos données sans votre clé. Concrètement, même en cas de demande d'accès gouvernementale, les données chiffrées sans la clé sont inexploitables. Le CEPD recommande d'ailleurs explicitement ce type de mesure technique supplémentaire dans ses Recommandations 01/2020 sur les mesures supplémentaires pour les transferts internationaux de données, publiées dans la foulée de l'arrêt Schrems II. Ceci s’inscrit dans une logique de Sécurité by design.

Cette configuration s'applique à Azure Storage, Azure SQL et Dataverse (avec certaines limitations). Elle implique une complexité de gestion accrue et des coûts additionnels, mais pour des données particulièrement sensibles, c'est une couche de protection décisive.

Gouvernance des accès et limitation du personnel Microsoft

Un principe souvent méconnu : les ingénieurs Microsoft n'ont pas d'accès permanent à vos données. Le principe de Zero Standing Access (dans une approche Zero Trust) signifie que tout accès doit être temporaire, justifié et journalisé, en particulier pour ce qui concerne le contenu client.

La fonctionnalité Customer Lockbox va encore plus loin : lorsqu'un ingénieur Microsoft doit accéder à votre environnement Dynamics 365 pour résoudre un incident, vous recevez une notification et devez explicitement approuver cet accès temporaire. Sans votre approbation, l'accès est refusé. Un journal d'audit complet trace toutes ces interventions.

Côté configuration interne, la gouvernance des accès repose sur le principe du moindre privilège dans Microsoft Entra ID et Dataverse, la MFA obligatoire pour les comptes à privilèges et les politiques de Conditional Access. À noter que les fonctionnalités avancées basées sur le risque nécessitent généralement Microsoft Entra ID P2.

Data Loss Prevention (DLP) et classification des données

La Data Loss Prevention (DLP) constitue la dernière ligne de défense : empêcher que des données personnelles ne quittent votre périmètre de conformité RGPD, même par erreur ou par un comportement malveillant d'un utilisateur interne.

Microsoft Purview Data Loss Prevention permet de définir des politiques par type de données (personnelles, financières, sensibles) et de bloquer automatiquement les actions à risque : envoi d'emails contenant des données personnelles vers des destinataires hors UE, téléchargement massif, export vers des connecteurs non approuvés. Les politiques DLP de Power Platform permettent quant à elles de contrôler les connecteurs utilisables dans les flux Power Automate, selon les capacités disponibles dans votre environnement et vos licences administrateur.

En complément, les Sensitivity Labels (étiquettes de sensibilité) permettent de classifier vos données manuellement ou automatiquement, et d'associer à chaque niveau de sensibilité des protections adaptées. Un document classifié « Confidentiel » pourra ainsi être chiffré automatiquement et ne pas être partagé hors de l'organisation sans avertissement.

Pour les organisations qui gèrent un volume important de documents contractuels ou RH, cette classification s'articule naturellement avec une stratégie de GED sécurisée.

Aller plus loin : souveraineté et alternatives

Les offres « souveraines » de Microsoft (Microsoft Cloud for Sovereignty)

Pour les organisations dont les exigences de souveraineté sont les plus strictes (secteurs public, santé, défense, infrastructures critiques), Microsoft a annoncé lors de Microsoft Ignite en octobre 2022 une offre dédiée, déployée progressivement depuis : Microsoft Cloud for Sovereignty.

Cette dernière vise à fournir des mécanismes supplémentaires de contrôle et de gouvernance pour les environnements soumis à des exigences réglementaires élevées :

- isolation accrue des workloads ;

- contrôles renforcés sur l'accès aux données ;

- transparence sur les opérations.

Cette approche peut répondre à certaines exigences de souveraineté, sans constituer pour autant une certification SecNumCloud.

Cette offre s'adresse aux organisations soumises à des contraintes réglementaires sectorielles fortes. Elle n'est pas nécessaire pour la majorité des cas d'usage B2B classiques, mais elle existe pour les contextes qui le justifient.

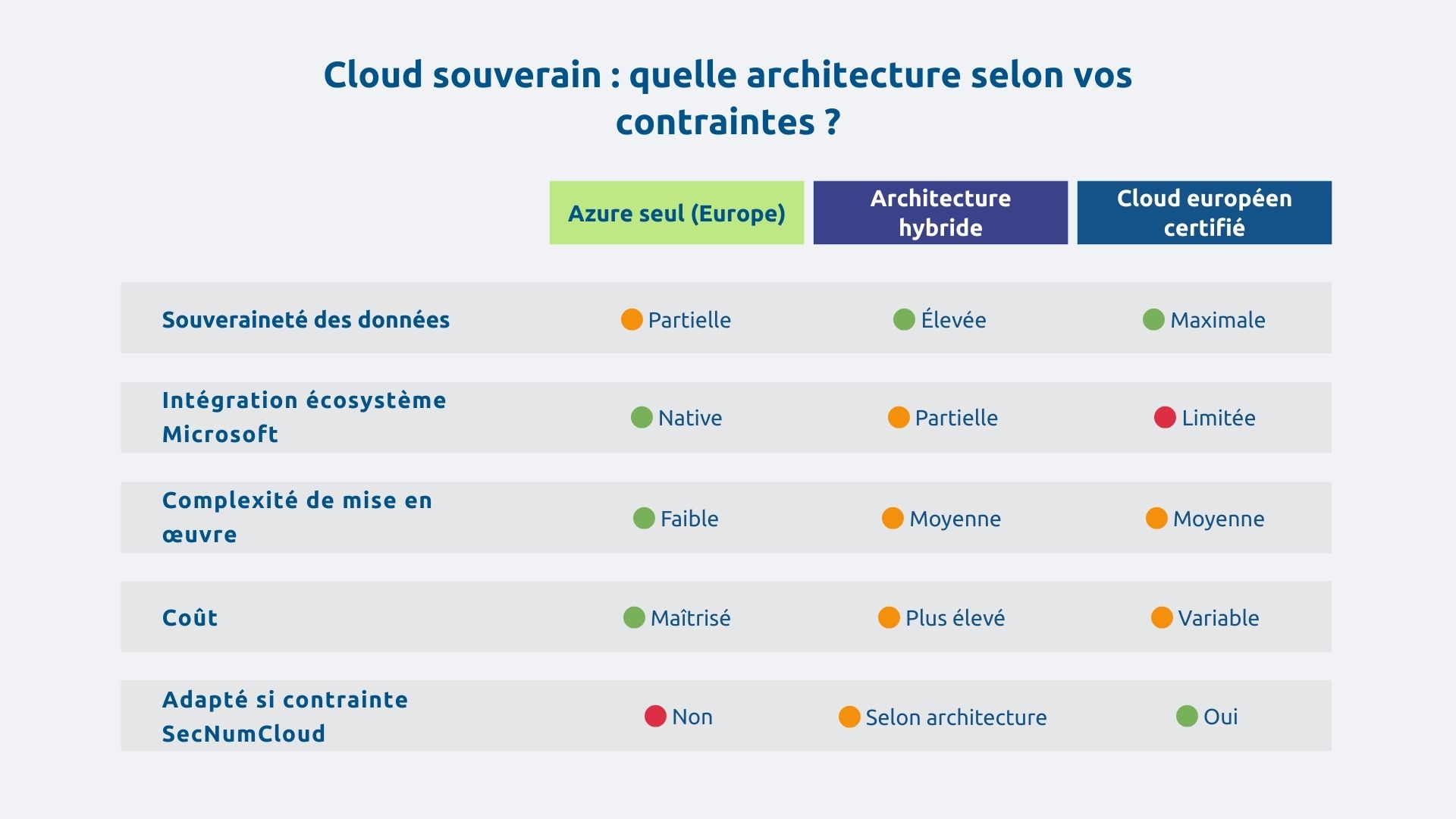

Faut-il se tourner vers des clouds européens ?

Certains fournisseurs européens comme OVHcloud ou Scaleway proposent des infrastructures opérées en Europe, sans exposition au Cloud Act. C'est un avantage réel, notamment pour des données ultra-sensibles. D'autres acteurs comme T-Systems participent également à des offres de cloud souverain, parfois en partenariat avec Microsoft dans le cadre d'offres spécifiques pour certains pays.

Mais migrer hors de Microsoft signifie renoncer à l'écosystème intégré : Dynamics 365, Power Platform, Microsoft 365, les connecteurs natifs, les workflows intégrés. Ce coût fonctionnel est concret. Et « cloud européen » ne signifie pas automatiquement « conforme RGPD » : les mêmes bonnes pratiques de gouvernance s'appliquent, quel que soit le fournisseur. La question n'est pas « Microsoft vs cloud européen » mais « quelles garanties mettre en place pour utiliser Microsoft en conformité RGPD ? »

Architectures hybrides et multicloud

Entre tout-cloud-Microsoft et tout-cloud-européen, une troisième voie existe : l'architecture hybride. Données sensibles dans un cloud certifié ou on-premise, applications et services dans Azure, intégration sécurisée entre les deux via API et gateway contrôlées.

Une institution financière peut ainsi héberger ses données clients critiques dans une offre cloud certifiée SecNumCloud tout en exploitant Azure pour ses environnements de développement ou des services non critiques comme Power BI. La complexité et les coûts sont plus élevés, mais cette architecture offre une flexibilité maximale : chaque donnée bénéficie du niveau de protection adapté à sa sensibilité réelle.

La tension entre RGPD et Cloud Act est réelle sur le plan juridique, mais elle est gérable avec les bonnes mesures en place. Microsoft offre des garanties solides mais ces protections doivent être activées, configurées et maintenues : elles ne s'appliquent pas par défaut.

Le risque zéro n'existe pas, y compris avec des solutions 100 % européennes. L'objectif n'est pas la perfection mais la proportionnalité : des mesures adaptées au niveau de sensibilité de vos données et à votre contexte réglementaire.

Besoin d'un audit de conformité RGPD de vos environnements Microsoft ou d'un accompagnement pour sécuriser votre migration cloud ? Contactez les experts Askware pour un diagnostic.