Blueprints Microsoft : les fondations d'une gouvernance cloud maîtrisée

Qu'est-ce qu'un Blueprint Azure et à quoi sert-il concrètement ?

Un Blueprint Azure est un ensemble de modèles prédéfinis qui orchestre automatiquement le déploiement de ressources Azure conformes à des standards de sécurité et de gouvernance. Concrètement, il regroupe en un seul package tout ce dont un environnement cloud a besoin pour être opérationnel et conforme dès sa création :

- politiques de sécurité ;

- contrôles d'accès ;

- ressources techniques ;

- documentation d'audit.

La solution devient particulièrement intéressante dès qu'on la compare à une approche manuelle. Imaginez que vous devez déployer 5 nouvelles subscriptions Azure pour autant de projets différents. Sans industrialisation, une configuration peut prendre plusieurs jours, voire plusieurs semaines selon sa complexité. Avec une approche Blueprint ou Infrastructure as Code, ce même déploiement peut être automatisé et réalisé en quelques heures, avec une garantie de cohérence entre tous les environnements.

Les Blueprints ne sont donc pas seulement un gain de temps, mais une garantie de non-régression car chaque environnement déployé respecte exactement les mêmes règles que le précédent.

Comment les Blueprints structurent la conformité dès la conception

C'est ici que réside leur véritable valeur stratégique. Les Blueprints incarnent le principe du "compliance by design" : les exigences réglementaires sont intégrées directement dans les modèles de déploiement, plutôt qu'auditées après coup.

Concrètement, un Blueprint peut intégrer un mapping entre :

- vos obligations RGPD et les contrôles techniques Azure correspondants ;

- les exigences ISO 27001 ou HDS traduites en configurations automatiques ;

- une traçabilité complète de chaque déploiement via un audit trail automatique.

Par ailleurs, le versioning des Blueprints garantit qu'aucune modification ne peut être introduite sans être documentée et contrôlée.

Avec Blueprints, la conformité cesse d'être un exercice ponctuel réalisé avant un audit pour devenir un prérequis technique automatisé, inscrit dans l'ADN de chaque environnement que vous déployez.

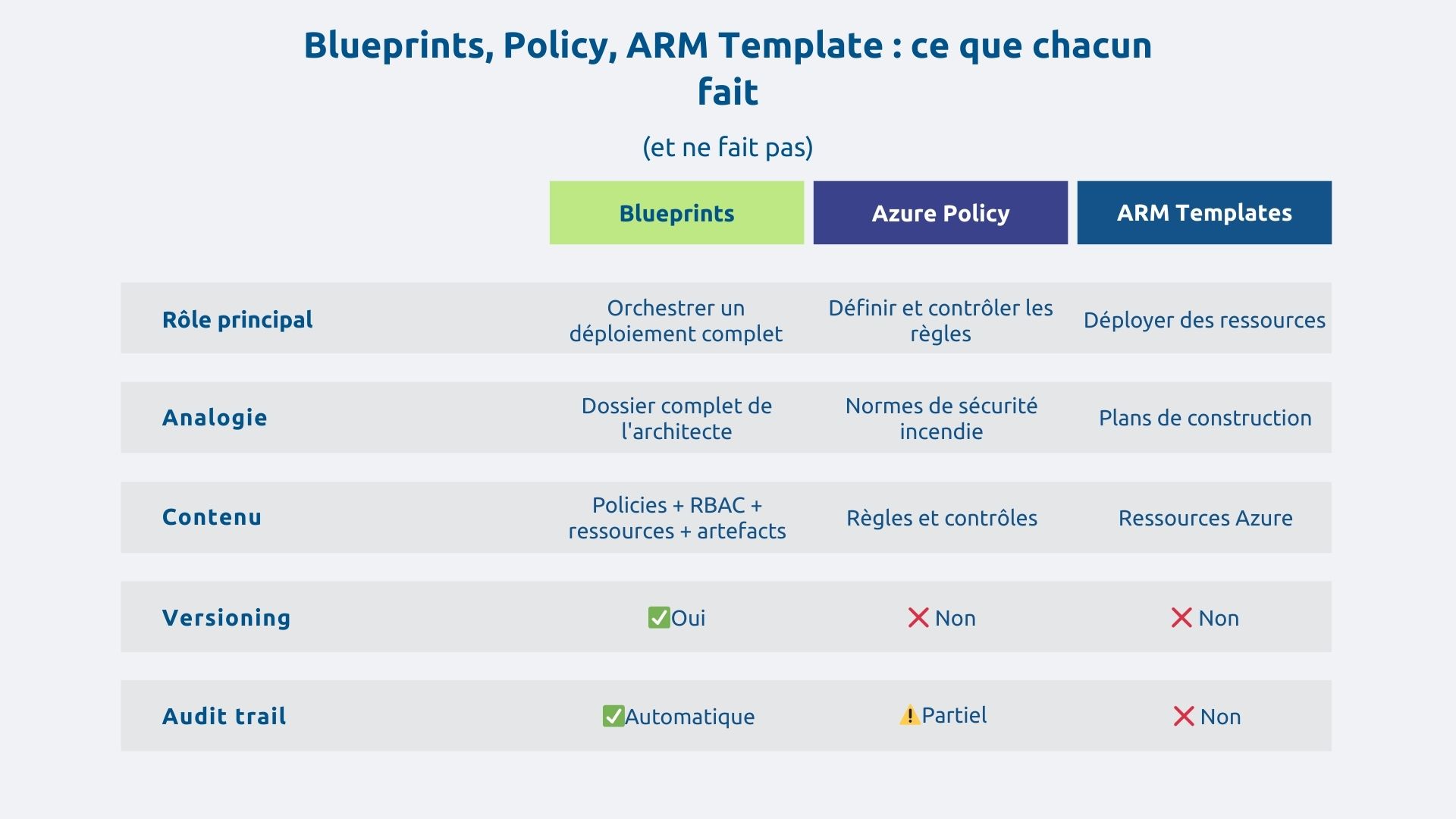

Blueprints vs Azure Policy vs ARM Templates : clarifier les différences

L'écosystème de gouvernance Azure peut sembler complexe à première vue. Ces trois outils sont complémentaires, mais leurs rôles sont distincts. Pour simplifier prenons la métaphore d’un immeuble :

- Les ARM Templates (Azure Resource Manager Templates) sont les plans de construction : ils décrivent comment déployer les ressources techniques (machines virtuelles, réseaux, bases de données).

- Les Azure Policies sont les normes de sécurité incendie : elles définissent les règles à respecter, ce qui est autorisé ou interdit dans votre environnement cloud.

- Les Blueprints sont le dossier complet validé par l'architecte : ils orchestrent les deux précédents, y ajoutent la gestion des droits d'accès (RBAC) et les initiatives de gouvernance, dans une logique cohérente et versionnée.

Le but des Blueprints n’est donc pas de remplacer les autres outils mais de les rassembler et de les coordonner pour garantir que chaque déploiement respecte l'ensemble des exigences techniques, réglementaires et organisationnelles de votre entreprise.

Les bénéfices métiers et techniques des Blueprints Microsoft

Accélérer les déploiements tout en garantissant la sécurité

La contradiction apparente entre rapidité et sécurité est l'un des dilemmes les plus fréquents en DSI. Les Blueprints la résolvent en faisant de la sécurité une composante native du déploiement plutôt qu'une étape supplémentaire.

Prenons un exemple concret : une entreprise doit déployer 20 environnements Azure (développement, staging, production) pour différentes équipes. Sans standardisation, chaque environnement est configuré manuellement avec des risques d'écarts entre eux. Avec Blueprints, le gain de temps peut être significatif et permet de standardiser les environnements, avec une réduction drastique des écarts de configuration entre chaque déploiement.

La scalabilité est également un bénéfice de premier plan à tel point que répliquer un environnement conforme peut désormais se faire en seulement quelques clics.

Réduire les risques de non-conformité réglementaire

Microsoft a historiquement proposé des modèles prédéfinis couvrant des standards tels que ISO 27001, NIST SP 800-53 ou PCI-DSS. Ces modèles sont aujourd'hui progressivement migrés vers des Azure Policy Initiatives et des Landing Zones, qui constituent l'approche de référence dans les architectures récentes.

Ces modèles et initiatives intègrent d'emblée des contrôles techniques alignés sur les exigences réglementaires correspondantes. Pour le RGPD spécifiquement, Microsoft propose des mappings de conformité et des initiatives Azure Policy dédiées, sans qu'aucun template ne garantisse à lui seul la conformité réglementaire car cette dernière implique toujours une dimension organisationnelle.

Ces modèles restent entièrement personnalisables selon vos contraintes spécifiques et la documentation générée automatiquement à chaque déploiement simplifie considérablement vos audits. La conformité réglementaire se transforme ainsi d'un coût à provisionner en investissement technique rentable.

Faciliter la collaboration entre DSI et directions métiers

Les Blueprints créent un langage commun entre la DSI et les directions métiers. En englobant la complexité technique dans des templates réutilisables, ils permettent aux équipes non-IT d'opérer avec davantage d'autonomie, sans pour autant exposer l'organisation à des risques de sécurité.

Ainsi, une direction marketing peut déployer son propre environnement analytics sur Azure très rapidement, dans un cadre sécurisé prédéfini par la DSI. Elle n'a pas besoin de maîtriser les subtilités des policies Azure puisque le Blueprint garantit que l'environnement respecte les règles fixées, quoi qu'il arrive.

Ce self-service encadré réduit la dépendance aux équipes IT pour les déploiements courants, libère des ressources pour des projets à plus forte valeur ajoutée et accélère la capacité d'innovation de l'entreprise.

Comment implémenter efficacement les Blueprints dans votre organisation

Étape 1 — Cartographier vos exigences de conformité et de sécurité

Avant de toucher à la technique, commencez par un état des lieux rigoureux. Identifiez les standards réglementaires qui s'appliquent à votre secteur, listez vos contraintes internes en matière de politique de sécurité et définissez les niveaux de sensibilité de vos données et applications.

Prenez garde à bien impliquer les responsables métiers dès cette étape, pas seulement l'IT. Un Blueprint conçu sans intégrer les contraintes opérationnelles réelles sera soit trop restrictif, soit insuffisamment protecteur. C’est pourquoi l'alignement business/IT doit être établi avant la première ligne de configuration.

Étape 2 — Choisir et personnaliser vos modèles de référence

Inutile de repartir de zéro. Microsoft met à disposition des initiatives de conformité et des modèles couvrant les principaux standards réglementaires. Alors, partez de ces bases, repérez les écarts entre le modèle standard et vos exigences spécifiques, puis personnalisez les artefacts (policies, RBAC, ressources) en conservant la cohérence d'ensemble.

Une organisation du secteur santé, par exemple, peut s'appuyer sur les initiatives de conformité alignées ISO 27001 et les adapter pour répondre aux exigences de la certification HDS (Hébergeur de Données de Santé), en collaboration avec des experts maîtrisant ce référentiel spécifique.

Capitaliser sur l'existant Microsoft et l'adapter intelligemment est toujours plus efficace que de construire un modèle from scratch.

Étape 3 — Déployer, tester et itérer dans une logique DevOps

Évitez le "big bang". Commencez par un environnement pilote (développement ou pré-production), testez les déploiements, validez la conformité des contrôles et observez l'impact sur les workloads existants avant de passer en production.

Gérez vos Blueprints comme du code (Infrastructure as Code) : versionnez-les, documentez chaque évolution, prévoyez un plan de rollback. Notez que l'intégration dans un pipeline Azure DevOps ou GitHub Actions permet d'automatiser les déploiements et de maintenir une traçabilité complète des changements.

Un Blueprint évolue avec vos besoins métiers, votre infrastructure et la réglementation.

Les erreurs courantes à éviter lors de la mise en place

Quelques pièges classiques compromettent fréquemment l'efficacité des Blueprints :

- Surcharger les modèles avec trop de contrôles inutiles est une erreur fréquente. La complexité finit toujours par générer des contournements : des équipes dev confrontées à des politiques trop restrictives trouveront d'autres chemins — c'est ainsi que le shadow IT prolifère.

- Négliger la formation des équipes qui utiliseront les Blueprints en compromet l'adoption. Un outil mal compris est un outil mal utilisé.

- Oublier de maintenir les modèles à jour face aux évolutions réglementaires transforme rapidement un actif en dette technique.

L'équilibre entre sécurité et agilité est la clé du succès. Il ne faut ni trop de contrôles qui bloquent, ni trop peu, pour ne pas ouvrir la porte aux risques.

Blueprints et gouvernance cloud : vers une approche holistique

Intégrer les Blueprints dans une stratégie de Cloud Governance globale

Les Blueprints sont un maillon essentiel d'une stratégie de gouvernance. Ils s'articulent naturellement avec les Azure Management Groups pour refléter la hiérarchie organisationnelle, avec Azure Policy pour la gestion fine des règles et avec Azure Cost Management pour le pilotage financier du cloud.

Dans le cadre du Cloud Adoption Framework de Microsoft, la gouvernance cloud s'appuie aujourd'hui principalement sur des Landing Zones et des Azure Policy Initiatives pour structurer les déploiements à grande échelle. Les principes d'automatisation et de conformité by design qu'incarnaient les Blueprints restent au cœur de cette approche : ce sont un peu la "constitution technique" de votre cloud, autrement dit, les règles fondamentales que tout déploiement doit respecter.

La gouvernance cloud efficace combine outils techniques et organisation humaine : rôles, processus et outils de pilotage forment un système cohérent.

Blueprints et environnements hybrides : gérer la complexité

Aujourd’hui, la plupart des SI reposent sur un environnement hybride mêlant infrastructure on-premise et ressources Azure. La gouvernance peut s'étendre aux ressources on-premise via Azure Arc, en s'appuyant principalement sur Azure Policy pour appliquer des règles cohérentes entre les environnements cloud et on-premise.

Concrètement, une entreprise qui migre progressivement son SI historique vers Azure peut ainsi garantir une gouvernance unifiée, avec les mêmes politiques de sécurité appliquées de manière cohérente dans les deux environnements.

Mesurer l'efficacité de vos modèles de gouvernance : quels KPIs suivre ?

On ne peut pas amélioré sans avoir mesuré au préalable. Aussi, pour piloter la valeur de votre approche de gouvernance, suivez ces indicateurs clés :

- Temps moyen de déploiement d'un nouvel environnement avant/après standardisation

- Taux de conformité aux audits de sécurité, mesuré par le nombre d'écarts identifiés

- Nombre d'incidents de sécurité liés à des erreurs de configuration

- Coût évité : amendes, heures de remédiation, ressources IT libérées

Ces indicateurs vous permettent non seulement de justifier l'investissement en interne, mais aussi de démontrer la maturité de votre gouvernance cloud auprès de vos partenaires, clients et régulateurs.

Les principes portés par les Blueprints Microsoft font passer d'une sécurité et d'une conformité gérées après coup à une gouvernance cloud intégrée dès la conception. Qu'ils s'incarnent aujourd'hui dans des Blueprints, des Azure Policy Initiatives ou des Deployment Stacks, les bénéfices restent les mêmes, à condition d'adopter une mise en œuvre structurée et itérative.

À mesure que les réglementations se renforcent et que les infrastructures cloud gagnent en complexité, la question n'est plus de savoir si la gouvernance by design est nécessaire, mais à quel rythme vous pouvez l'implémenter.

Évaluons ensemble comment structurer la gouvernance de votre infrastructure Azure. Contactez nos experts Askware pour un audit de conformité ou un atelier de cadrage adapté à votre environnement.