Architecture cloud : définition et enjeux stratégiques

Qu'est-ce qu'une architecture cloud ?

L'architecture cloud désigne l'ensemble des composants, services et principes d'organisation qui structurent vos ressources informatiques dans le cloud. C'est un système de décisions qui détermine comment vos applications fonctionnent, comment vos données circulent et comment votre infrastructure évolue dans le temps.

Elle s'organise autour de trois grandes couches.

- L'IaaS (Infrastructure as a Service) vous fournit les machines virtuelles et le réseau, sur lesquels vous gardez la main.

- Le PaaS (Platform as a Service) vous décharge de la gestion de l'infrastructure pour vous concentrer sur le code et la logique métier.

- Le SaaS (Software as a Service) vous offre des applications directement consommables, comme Dynamics 365 ou Microsoft 365.

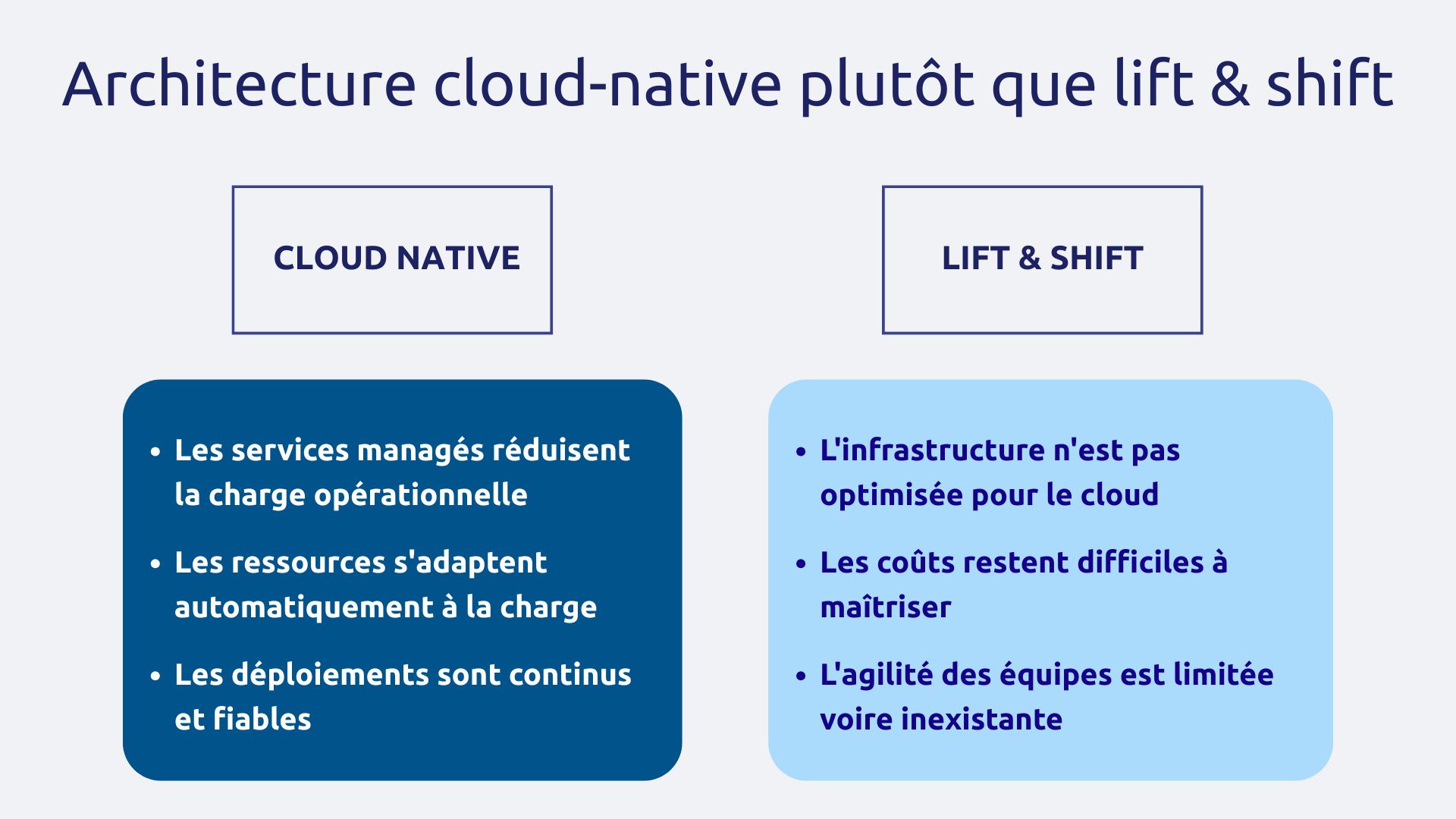

Attention, migrer une application vers Azure sans la repenser, c'est faire du lift & shift c’est-à-dire qu’on déplace sans transformer. À l’inverse, architecturer pour le cloud, c'est exploiter les services managés, l'élasticité native et les patterns modernes pour créer un système vraiment conçu pour cet environnement.

Pourquoi l'architecture cloud est un levier stratégique

Une architecture cloud bien conçue conditionne directement votre time-to-market. Lorsque vos composants sont découplés et vos pipelines de déploiement automatisés, elle peut permettre de drastiquement réduire les cycles de mise en production, parfois de plusieurs semaines à quelques heures.

Elle détermine aussi vos coûts IT à long terme. De fait, une architecture sur-provisionnée dès le départ crée un cercle vicieux où les ressources coûtent cher, les équipes hésitent à les optimiser par crainte de casser quelque chose et la facture Azure gonfle trimestre après trimestre. À l'inverse, une architecture pensée pour l'élasticité ne paye que ce qu'elle consomme réellement.

Enfin, l'architecture cloud conditionne également votre capacité à être conforme. Gouvernance des données, traçabilité des accès, isolation des environnements sensibles : ces exigences — qu'elles viennent du RGPD, de DORA ou de la norme ISO 27001 doivent être intégrées dès la conception, pas ajoutées après coup.

Les défis spécifiques de l'architecture cloud

Concevoir une architecture cloud, c'est gérer des tensions permanentes. Ainsi, la sécurité doit coexister avec l'agilité, autrement dit, il faut ouvrir les accès aux équipes métiers sans créer de brèches, ce qui suppose des choix d'architecture réfléchis.

De même, la performance doit s'arbitrer avec les coûts, car dimensionner avec justesse mais sans sous-provisionner reste l'un des exercices les plus délicats du métier.

La standardisation, enfin, ne doit pas étouffer la flexibilité : imposer des garde-fous sans freiner l'innovation est peut-être le défi le plus structurant pour un DSI.

À titre d’exemple, l’arbitrage le plus courant aujourd'hui concerne le degré d'engagement éditeur : une architecture 100 % Azure managée simplifie l'exploitation mais crée une dépendance. Une approche multi-cloud promet l'indépendance mais multiplie la complexité opérationnelle et les compétences nécessaires.

Quoi qu’il en soit, il n'y a pas de solution universelle. L'architecture cloud c’est l'art de trouver des compromis éclairés, adaptés à votre contexte métier, réglementaire et organisationnel.

Les principes fondamentaux d'une architecture cloud performante

Principe 1 — Conception modulaire et découplée

Pour mettre en place une architecture cloud robuste, il ne faut surtout rien construire en monolithe car vous y perdriez le principal atout de l’architecture modulaire : une décomposition de votre système en composants indépendants qui peuvent évoluer, se mettre à l'échelle et tomber en panne sans entraîner l'ensemble dans leur défaillance.

Forcément, plus votre architecture est modulaire, plus vous gagnez en agilité pour faire évoluer chaque composant sans toucher au reste du système.

Dans l'écosystème Azure, cela se traduit concrètement par l'utilisation combinée :

- d'App Services pour les applications web ;

- d'Azure Functions pour les logiques événementielles en mode serverless ;

- de Logic Apps pour l'orchestration de processus métiers ;

- de Service Bus ou Event Grid pour la communication asynchrone entre composants.

Chaque brique peut évoluer indépendamment et c'est là exactement ce que la modernisation du SI vers un écosystème Microsoft unifié vise à atteindre.

Principe 2 — Haute disponibilité et résilience

Une erreur courante est de concevoir l'architecture pour le scénario nominal et gérer la panne quand elle arrive. Or, pour rappel, la résilience se conçoit dès le départ, pas a posteriori.

Azure propose des Availability Zones, c’est-à-dire des datacenters physiquement séparés au sein de certaines régions Azure, généralement au nombre de trois selon la région. Ces derniers permettent de répliquer vos ressources et de basculer automatiquement en cas de défaillance. En complément, des services comme Azure Front Door ou Traffic Manager gèrent le routage intelligent du trafic vers la zone disponible, sans interruption visible pour l'utilisateur.

Cette approche s'articule étroitement avec votre stratégie de sauvegarde et résilience cloud : définir des objectifs de reprise (RTO/RPO) et s'assurer que l'architecture les tient réellement, tests à l'appui.

Principe 3 — Performance et optimisation des coûts

Qui dit performance ne dit pas toujours sur-provisionnement. En effet, une architecture intelligente utilise l'auto-scaling pour adapter ses ressources à la charge réelle : elle monte en puissance lors des pics et redescend automatiquement en dehors des heures d'activité.

Le caching assure également une fonction de premier plan : Azure Redis Cache permet d'éviter les appels répétitifs à la base de données, Azure CDN rapproche les contenus statiques des utilisateurs finaux. Ces optimisations ont un impact direct sur les temps de réponse et donc sur la facture.

Sur le plan opérationnel, la discipline FinOps (pilotage continu des coûts cloud via Azure Cost Management) est absolument indispensable car l'observabilité des dépenses, combinée à un droit à l'alerte sur les dépassements de budget, évite les mauvaises surprises en fin de mois.

Principe 4 — Sécurité by design et conformité

Intégrer la sécurité après coup, c'est accepter de la payer deux fois : une première fois pour l'implémenter en urgence, une seconde fois quand un incident survient. Faire l’inverse en la pensant dès le début, c’est la sécurité by design, qui fait de la protection une propriété architecturale plutôt qu’une surcouche.

Dans Azure, cela se traduit par une approche Zero Trust : aucun accès n'est accordé par défaut, chaque requête est authentifiée et autorisée selon le principe du moindre privilège.

Dans cette optique, les Private Endpoints isolent les services PaaS du réseau public ; Azure Key Vault centralise les secrets et certificats ; de son côté, Microsoft Entra ID gère les identités avec RBAC granulaire et politiques de Conditional Access.

Architecture hybride et multi-cloud : faire les bons choix

Cloud public vs cloud privé vs hybride : quel modèle choisir ?

- Le cloud public (Azure) offre élasticité maximale, accès immédiat aux dernières innovations et modèle de coûts à l'usage.

- Le cloud privé garantit un contrôle total, des performances prévisibles et une réponse aux contraintes réglementaires les plus strictes.

- Le cloud hybride combine les deux et c'est aujourd'hui la réalité opérationnelle de la majorité des grandes organisations car c’est le choix pragmatique. L’enjeu est alors de bien orchestrer les deux mondes plutôt que de les laisser coexister en silos.

Les critères de choix sont les suivants : nature et sensibilité des données, obligations réglementaires sectorielles, existence d'un legacy applicatif difficile à migrer et appétence au risque de l'organisation.

Azure Arc : orchestrer les environnements hybrides

Gérer séparément un parc on-premise et une infrastructure Azure crée une charge opérationnelle considérable : 2 politiques de sécurité, 2 processus de mise à jour, 2 référentiels de monitoring. C’est pourquoi Azure Arc unifie ce pilotage en étendant le plan de contrôle Azure à vos ressources on-premise et à d'autres clouds.

Depuis le portail Azure, vous pouvez appliquer des politiques de conformité à des serveurs situés dans votre datacenter, déployer des services Azure managés hors d'Azure (Azure SQL Managed Instance, App Services) et consolider le monitoring dans Azure Monitor.

Multi-cloud : opportunité ou complexité ?

En théorie, la stratégie multi-cloud est séduisante : on évite la dépendance éditeur, on optimise les coûts workload par workload, on profite du meilleur de chaque plateforme. Cependant, dans la pratique, elle génère une complexité opérationnelle qui dépasse souvent les bénéfices attendus : les compétences sont fragmentées, les processus de sécurité hétérogènes, les coûts d'intégration élevés.

Le multi-cloud peut convenir aux grandes entreprises, ou lorsqu'il existe des contraintes réglementaires particulières et des besoins techniques précis. Néanmoins dans de nombreux cas, le multi-cloud est plus le fruit d'un empilement historique que d'une véritable décision stratégique.

Dans un écosystème maîtrisé tel qu’Azure, privilégier l’excellence opérationnelle apporte généralement plus de valeur que la dispersion sur plusieurs plateformes gérées de façon inégale.

Les composants clés d'une architecture Azure moderne

Compute et orchestration des applications

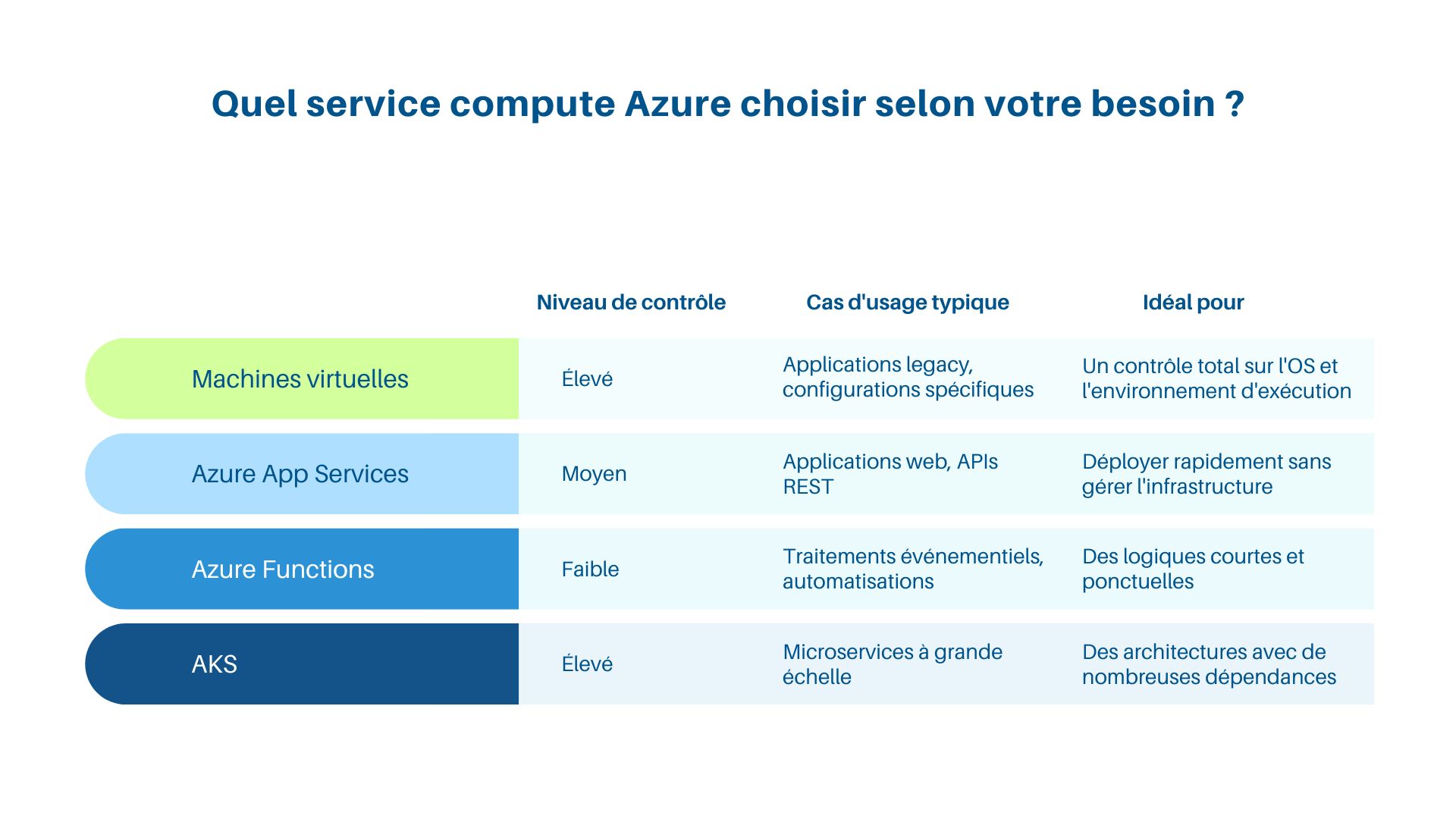

Azure propose un spectre large de services de calcul, chacun positionné sur un axe contrôle/simplicité différent. D’abord, les machines virtuelles offrent la flexibilité maximale mais exigent une gestion complète.

À l'opposé, Azure App Services gère l'infrastructure pour vous, ce qui en fait le choix naturel pour les applications web sans besoin de configuration fine. Pour les logiques événementielles, Azure Functions adopte une approche serverless avec une facturation à l'exécution dans le plan Consumption ou des modèles adaptés selon le plan choisi.

Enfin, lorsque vos architectures microservices atteignent une certaine échelle, Azure Kubernetes Service (AKS) prend le relais pour orchestrer vos conteneurs avec la granularité nécessaire.

Vous l’aurez donc compris, le bon service compute dépend de votre niveau de contrôle souhaité et de votre capacité opérationnelle à gérer la complexité. L'architecture serverless, par exemple, si elle est bien dimensionnée d’entrée de jeu, peut transformer votre scalabilité et votre modèle de coûts.

Données et stockage : architecturer pour la performance et la gouvernance

La couche données est le cœur de votre architecture : c'est d'elle que dépendent vos capacités analytiques, votre conformité et votre capacité à exploiter l'IA.

Azure SQL Database couvre la grande majorité des cas transactionnels et constitue souvent le point de départ naturel pour les applications métiers structurées. Lorsque vos besoins impliquent des schémas plus flexibles ou une distribution à l'échelle mondiale, Cosmos DB prend le relais en tant que base de données NoSQL multi-modèles conçue précisément pour ces contraintes. Pour les volumes massifs générés par vos workloads analytics et data science, Azure Data Lake Storage Gen2 offre le stockage économique et scalable qui complète cette architecture data.

Notez que l'intégration avec Dynamics 365 et Power Platform est native : vos données CRM et ERP peuvent alimenter directement un Data Lake, puis être exposées via Power BI pour le pilotage décisionnel. Cette architecture data combinant Dataverse, Azure Synapse et Power BI constitue une fondation scalable et sécurisée pour valoriser l'ensemble de votre patrimoine informationnel.

Enfin, la gouvernance des données s'appuie sur Microsoft Purview, qui découvre, classifie et catalogue automatiquement vos actifs data à travers tout l'écosystème.

Réseau et connectivité : sécuriser et optimiser les flux

Les Virtual Networks (VNets) constituent la première couche d'isolation de vos environnements, en segmentant le trafic entre vos différents périmètres applicatifs.

Pour les connexions avec votre infrastructure on-premise, ExpressRoute établit une liaison privée et dédiée, indépendante d'Internet public, via un fournisseur de connectivité partenaire — un prérequis souvent incontournable pour les données sensibles.

Quant aux Private Endpoints, ils garantissent que vos services PaaS restent inaccessibles depuis le réseau public, quelle que soit leur configuration par défaut.

Pour les architectures multi-environnements (production, préproduction, développement), le modèle hub-and-spoke est une solution de choix : un VNet central porte les services partagés (sécurité, DNS, monitoring), les VNets satellites hébergent chaque environnement de manière isolée et interconnectée de façon contrôlée.

Identité, sécurité et gouvernance

La gouvernance vous permet d'innover en confiance, sans risquer de dériver vers le shadow IT ou de perdre le contrôle de votre patrimoine cloud.

Azure Policy automatise la conformité en définissant précisément ce qui peut ou ne peut pas être déployé : région autorisée, tags obligatoires, exposition publique interdite. Selon le niveau de contrôle souhaité, deux modes sont disponibles — Audit pour détecter et remonter les violations sans bloquer, Deny pour les empêcher directement au moment du déploiement.

Management Groups vient structurer l'ensemble en organisant vos abonnements de façon hiérarchique, avec héritage automatique des politiques à chaque niveau.

La sécurité opérationnelle repose quant à elle sur deux briques complémentaires :

- Microsoft Defender for Cloud surveille en continu la posture de sécurité de vos environnements.

- Microsoft Sentinel assure la détection et la réponse aux incidents en tant que SIEM/SOAR.

Azure Cost Management ferme la boucle en pilotant les dépenses avec des alertes budgétaires et des recommandations d'optimisation continues, une pratique FinOps essentielle pour maîtriser votre infrastructure dans la durée.

Bâtir une architecture cloud performante et durable exige bien plus que de choisir les bons services Azure. Cela demande une vision stratégique capable d'aligner contraintes techniques et objectifs métiers, une expertise des principes de conception qui évitent les pièges classiques, et une capacité à maintenir la gouvernance dans la durée. Azure offre une plateforme remarquablement complète, pourvu qu’on sache l'orchestrer avec méthode.

Askware vous accompagne pour concevoir et déployer des architectures cloud Microsoft qui créent de la valeur durable : du diagnostic initial à la mise en production, en passant par la gouvernance et l'optimisation continue. Échangeons sur votre projet d'architecture cloud.