GED et gouvernance documentaire : les enjeux de sécurité et de conformité

Qu'est-ce qu'une GED et pourquoi va-t-elle au-delà du simple stockage ?

La GED (Gestion Électronique des Documents) désigne l'ensemble des processus, règles et outils permettant de créer, stocker, organiser, sécuriser, tracer et archiver les documents d'une organisation de manière structurée et conforme.

La différence avec un serveur de fichiers classique tient précisément à cette notion de gouvernance. Là où un serveur de fichiers ressemble à un entrepôt en désordre où chacun range ce qu'il veut où il veut, une GED fonctionne comme une bibliothèque rigoureusement organisée : un catalogue de métadonnées structurées, des règles d'accès claires, un historique des modifications et un archivage systématique.

Une GED moderne comporte trois dimensions indissociables :

- l'organisation (taxonomie cohérente, métadonnées, conventions de nommage) ;

- la sécurité (contrôle des accès, chiffrement, traçabilité) ;

- la conformité (durées de conservation légales, droit à l'oubli, capacité à prouver la gouvernance lors d'audits).

Les risques d'une gestion documentaire non maîtrisée

Une mauvaise gestion documentaire présente des risques que les organisations sous-estiment souvent et ce, sur plusieurs plans.

D’abord, concernant la sécurité, l'absence de granularité dans les droits d’accès signifie que n'importe quel collaborateur peut accéder à des contrats confidentiels ou à des données personnelles sensibles si bien que les fuites de données et les accès non autorisés passent inaperçus faute de traçabilité.

Sur le plan réglementaire, une organisation incapable de retrouver et supprimer l'ensemble des données personnelles d'une personne dans ses archives documentaires s'expose à des sanctions CNIL pouvant atteindre 4 % de son chiffre d'affaires annuel mondial total. Notez que l'absence de preuves de conformité lors d'un audit est en elle-même une faute.

Sur le plan opérationnel, les coûts cachés sont considérables : temps perdu à chercher des documents, versions multiples et contradictoires qui circulent en parallèle, processus de validation non tracés qui retardent les décisions. Ce n'est pas qu'un problème d'organisation.

Les exigences réglementaires : RGPD, archivage légal et conformité sectorielle

La GED doit répondre à un cadre réglementaire strict et évolutif. Le RGPD impose plusieurs obligations concrètes en matière documentaire. À savoir :

- retrouver en moins de 30 jours l'ensemble des documents contenant les données personnelles d'un individu qui en fait la demande ;

- supprimer ces données de manière traçable ;

- respecter les durées de conservation définies et journaliser tous les accès et modifications.

L'archivage légal ajoute une couche de complexité à l’exercice car les documents fiscaux et comptables, les contrats, les documents RH obéissent chacun à des règles de conservation qui leur sont propres. Ici c’est la valeur probante qui est en jeu : on doit toujours pouvoir être en mesure de prouver l’intégrité d’un document électronique, ce qui implique parfois horodatage et signature électronique.

Selon votre secteur, des obligations supplémentaires s'appliquent : normes HDS pour la santé, MiFID II pour la finance, ISO pour l'industrie. Quoiqu’il en soit, la conformité n'est pas facultative, et une GED moderne doit intégrer ces exigences dès sa conception.

L'écosystème Microsoft pour la GED : SharePoint, OneDrive et au-delà

SharePoint Online : le cœur de la GED d'entreprise

SharePoint Online est la plateforme centrale d'une GED Microsoft structurée. Son architecture repose sur des sites, des bibliothèques de documents et des listes, que vous organisez selon la logique de votre organisation : par direction, par projet, ou encore par processus métier.

Ce qui différencie SharePoint, c'est sa capacité à structurer l'information via des métadonnées personnalisées et des types de contenu réutilisables. Par exemple, prenez une bibliothèque de contrats clients : chaque document embarque automatiquement des métadonnées (type de contrat, client, montant, date de signature, responsable), un workflow d'approbation en plusieurs étapes et un versioning automatique qui conserve l'historique complet des modifications. Les alertes automatiques notifient les équipes avant l'expiration d'un contrat.

Pour compléter sa boîte à outils, SharePoint propose également :

- des recherches avancées sur les métadonnées ;

- la co-édition en temps réel avec Office ;

- des droits d'accès configurables jusqu'au niveau du fichier. SharePoint n'est pas "un gros dossier partagé".

OneDrive : la GED personnelle intégrée

OneDrive remplit un rôle complémentaire à SharePoint : la gestion des documents personnels et du travail individuel. Avec cette solution, chaque collaborateur dispose d'un espace personnel sécurisé, synchronisé avec son poste de travail, avec versioning automatique et partage sécurisé via des liens de partage dont la durée d'expiration peut être configurée (selon les paramètres de sécurité et la licence Microsoft 365).

De plus, la fonctionnalité Known Folder Move (KFM), qui redirige automatiquement les dossiers locaux Windows — Bureau, Documents, Images — vers OneDrive, permet de centraliser les fichiers des postes de travail sans effort de la part des utilisateurs.

OneDrive et SharePoint forment un continuum : personnel → collaboratif → archivé, avec une gouvernance unifiée administrée depuis le centre d'administration Microsoft 365. Un document de travail commence dans OneDrive, migre vers SharePoint dès qu'il entre en phase collaborative, puis est archivé conformément aux politiques de rétention.

Les briques complémentaires : Teams, Azure Information Protection, Purview

La puissance d'une GED Microsoft vient de l'intégration native de plusieurs services complémentaires. Microsoft Teams intègre une bibliothèque SharePoint sous-jacente dans chaque canal, ce qui facilite la gestion documentaire au cœur de la collaboration — mais attention à la prolifération non gouvernée de Teams qui peut rapidement créer de nouveaux silos.

Pour aller plus loin dans la protection des contenus, Azure Information Protection (AIP) permet de classifier et protéger les documents selon leur sensibilité via des étiquettes configurables (Public, Interne, Confidentiel, Secret). Chaque étiquette déclenche automatiquement des protections associées :

- chiffrement ;

- restriction d'impression ou de copie ;

- watermarking ;

- interdiction de partage externe ;

- traçabilité renforcée.

De ce fait, AIP protège le document même en dehors de l'organisation.

Une fois les documents classifiés et protégés, encore faut-il gérer leur cycle de vie légal. C'est le rôle de Microsoft Purview Records Management : déclaration de documents en "records" (archives inaltérables), politiques de rétention automatiques selon le type de contenu, et disposition documentée après expiration. Power Automate complète l'ensemble en automatisant les workflows documentaires : validation, notification, déplacement automatique vers les archives.

Les 5 piliers d'une GED Microsoft sécurisée et conforme

Pilier 1 — Architecture et taxonomie : structurer l'information dès le départ

Une GED efficace commence par une architecture documentaire claire et une taxonomie cohérente. Sans cette fondation, tous les outils du monde n'empêcheront pas le chaos de s'installer petit à petit.

L'architecture SharePoint doit en premier lieu refléter votre organisation : hubs thématiques (RH, Finance, Commercial, Projets), sites par entité ou par processus, bibliothèques structurées avec des types de contenu réutilisables. Les métadonnées doivent être définies de manière cohérente et évolutive, en évitant la multiplication anarchique des champs personnalisés qui transforme rapidement la GED en labyrinthe.

Cette rigueur dans la structuration s'applique aussi à la ****migration depuis les systèmes existants (serveurs de fichiers, GED propriétaire, espaces Teams non gouvernés), qui doit être planifiée par vagues successives, en commençant par les documents les plus critiques.

Pilier 2 — Classification et protection : sécuriser selon la sensibilité

Tous les documents ne se valent pas et ne méritent pas les mêmes protections. La politique de classification définit les niveaux (Public, Interne, Confidentiel, Données personnelles, Secret) et les protections associées à chacun.

Concrètement, un document créé dans la bibliothèque "Contrats clients" peut être automatiquement étiqueté "Confidentiel" via des règles de classification intelligentes, chiffré, et configuré pour ne pouvoir être partagé qu'en interne avec traçabilité complète des accès. Dans une logique Zero Trust, l'intégration avec les politiques DLP (Data Loss Prevention) bloque automatiquement les partages inappropriés : envoi d'un document confidentiel par email à une adresse externe, téléchargement massif suspect, etc.

La classification est le socle de la protection et de la conformité, et sa réussite dépend autant de la sensibilisation des utilisateurs que de la configuration technique.

Pilier 3 — Gestion du cycle de vie : de la création à l'archivage

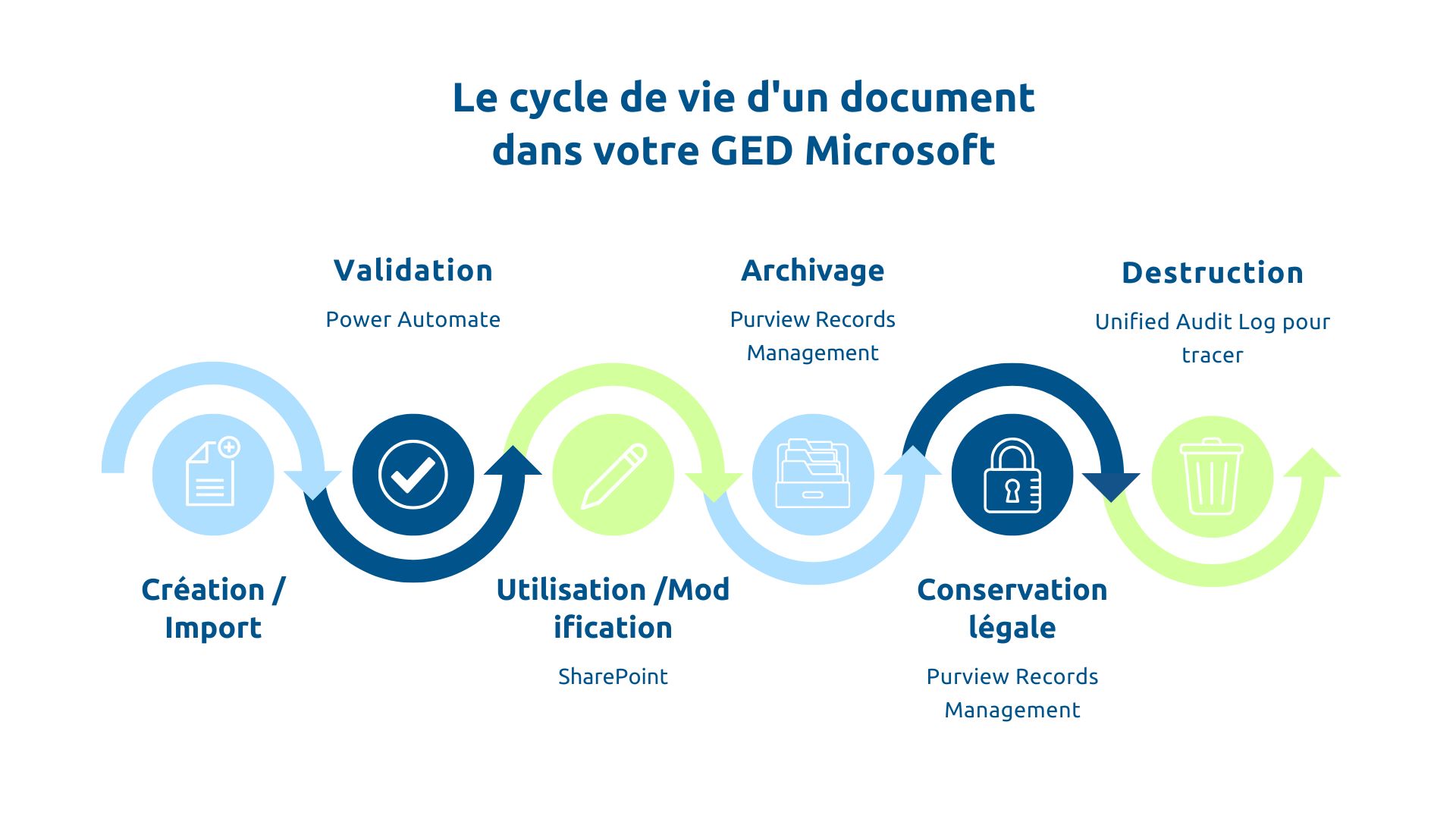

Chaque document traverse plusieurs étapes : création ou import, validation et approbation, utilisation et modification, archivage, puis destruction ou conservation légale. Orchestrer ce cycle de vie de manière automatisée est l'un des apports les plus décisifs d'une GED Microsoft bien configurée.

Les politiques de rétention Purview permettent de définir des règles précises par type de contenu. Par exemple, une facture est conservée activement dans SharePoint pendant 10 ans conformément aux obligations comptables françaises, puis archivée en mode immutable selon la politique documentaire de l'entreprise, puis détruite automatiquement avec génération d'un log d'audit traçable.

De son côté, Power Automate prend en charge les workflows de validation : soumission, approbation multi-niveaux, notification des parties prenantes, déplacement automatique vers la bibliothèque appropriée selon le statut.

Autrement dit, la gestion rigoureuse du cycle de vie documentaire n'est pas linéaire mais doit être gouvernée par des règles claires, automatisées et auditables.

Pilier 4 — Traçabilité et audit : prouver la conformité

Sans traçabilité, il n'y a pas de conformité prouvable. L'Unified Audit Log de Microsoft 365 enregistre toutes les actions effectuées sur les documents : consultation, modification, téléchargement, partage, suppression. Ces logs sont consultables, exportables et peuvent être conservés jusqu'à 10 ans.

Des alertes automatiques se déclenchent sur les activités suspectes : téléchargements massifs en dehors des horaires habituels, partages externes inhabituels, suppressions en masse. Ces signaux permettent de détecter une fuite potentielle avant qu'elle ne cause des dégâts irréversibles.

Lors d'un contrôle RGPD, vous devez être en mesure de prouver que vous avez bien supprimé les données personnelles d'un individu dans les délais légaux. Le log d'audit indique précisément qui a effectué la suppression, quand, depuis quel poste, et dans quels systèmes. L'audit trail est autant votre protection juridique qu'un outil opérationnel.

Pilier 5 — Recherche et accessibilité : retrouver l'information efficacement

Une GED n'apporte vraiment de la valeur que si les utilisateurs trouvent rapidement ce qu'ils cherchent. La recherche Microsoft 365 est unifiée : depuis un seul point d'entrée, vos collaborateurs cherchent simultanément dans SharePoint, OneDrive, Teams et Exchange. La recherche porte à la fois sur les métadonnées et sur le contenu des documents, avec des filtres avancés et des résultats personnalisés selon le contexte de l'utilisateur.

Étant donné que vos équipes attendent une expérience de recherche aussi naturelle que Google sur leurs documents internes, l'objectif est de réduire significativement le temps perdu à chercher des fichiers, qui représente aujourd'hui l'une des principales sources de friction dans les organisations. L'accessibilité de l'information est un facteur clé d'adoption : une GED où l'on ne trouve pas ce que l'on cherche sera contournée (avec risque de shadow IT), quel que soit son niveau de sophistication technique.

La gestion documentaire est devenue un enjeu stratégique qui touche la conformité réglementaire, la sécurité des données et la capacité de l'organisation à prouver sa gouvernance lors d'audits. L'écosystème Microsoft offre tous les outils pour y répondre, à condition de les orchestrer avec une expertise technique et une connaissance fine de vos contraintes réglementaires sectorielles.

Vous souhaitez évaluer la maturité de votre gestion documentaire actuelle ? Les experts Askware réalisent un audit complet de votre système, identifient vos enjeux de conformité et vous proposent une architecture Microsoft sur mesure. Contactez-nous pour un atelier de cadrage.