Résilience cloud : bien au-delà de la simple sauvegarde

Définir la résilience : disponibilité, récupération et continuité

Pour commencer, il faut bien distinguer les trois garndes dimensions de la résilience cloud, à savoir :

- La haute disponibilité (High Availability — HA), la capacité à maintenir un service opérationnel sans interruption, même en cas de défaillance d'un composant : serveur, réseau, datacenter. L'objectif est d'éviter l'incident avant qu'il ne survienne.

- Le disaster recovery (DR), soit la capacité à restaurer les services après un sinistre majeur (panne de datacenter, cyberattaque, catastrophe naturelle). L'objectif n'est plus d'éviter l'incident, mais d'en limiter la durée et les conséquences.

- La continuité d'activité (Business Continuity — BC), c’est-à-dire la stratégie globale qui englobe les processus, les personnes et la technologie pour maintenir ou reprendre rapidement les activités critiques. Elle répond à la question : que fait l'organisation, dans son ensemble, quand tout va mal ?

Pour faire une analogie avec la sécurité incendie d'un bâtiment : la HA, ce sont les multiples issues de secours et les systèmes anti-feu automatiques ; le DR, c'est le plan d'évacuation et le site de repli ; la BC, c'est la formation de tout le personnel aux procédures d'urgence.

.jpg)

RTO et RPO : les indicateurs clés pour définir vos besoins

Avant de concevoir la moindre solution technique, il faut interroger vos directions métiers sur deux points.

D’abord le RTO (Recovery Time Objective) ou la durée maximale d'interruption acceptable d'un service avant que l'impact sur le business ne devienne critique. Votre messagerie peut-elle rester indisponible 4 heures ? Votre ERP, 1 heure ? Votre plateforme e-commerce, 15 minutes ? Les réponses changent radicalement d’une entreprise à l’autre. Ces seuils d'exigence constituent d'ailleurs le socle sur lequel reposent les engagements de niveau de service négociés avec vos prestataires cloud.

Ensuite, le RPO (Recovery Point Objective), soit la perte de données maximale acceptable, exprimée en durée. Si un incident survient maintenant, jusqu'où pouvez-vous remonter dans le temps ? Une heure de données perdues dans votre CRM est-elle acceptable ? Cinq minutes pour la comptabilité ? Vingt-quatre heures pour vos analytics ?

Notez que les deux sont liés. Ainsi, plus le RTO et le RPO sont courts, plus l'architecture doit être sophistiquée, donc coûteuse. Comme pour toute décision business, il vous faudra fixer ces KPI en fonction de la criticité métier de chaque service, en impliquant les directions concernées, pas seulement la DSI.

Le modèle de responsabilité partagée : qui fait quoi dans le cloud ?

En IaaS (Azure VMs), Microsoft garantit la disponibilité de l'infrastructure physique. Toutefois, la sauvegarde des machines virtuelles, la réplication, le patching, la configuration DR restent entièrement à votre charge.

En PaaS (Azure SQL, App Services), Microsoft gère la résilience de la plateforme avec réplication automatique et sauvegardes intégrées. De votre côté, vous êtes responsable de la configuration de la rétention, de la géo-réplication et des options de restauration.

En SaaS (Microsoft 365), la situation est souvent mal comprise. Microsoft assure la haute disponibilité et la réplication : vos emails ne disparaissent pas si un datacenter tombe. Attention, Microsoft assure la disponibilité du service et certaines capacités de rétention, sans pour autant positionner Microsoft 365 comme une solution complète de sauvegarde à long terme.

Les piliers d'une architecture cloud résiliente sur Azure et Microsoft 365

Haute disponibilité : concevoir pour l'absence de point de défaillance unique

La haute disponibilité s'obtient par la redondance systématique et l'élimination des SPOF (Single Point of Failure), autrement dit les points où la défaillance d'un seul composant suffit à faire tomber l'ensemble du service.

Dans Azure, cela se traduit par plusieurs choix architecturaux :

- déploiement sur plusieurs Availability Zones (datacenters physiquement séparés dans une même région) ;

- architecture multi-régions pour les services critiques des architectures cloud-natives modernes ;

- load balancing automatique via Azure Front Door ;

- auto-scaling pour absorber les pics de charge ;

- réplication synchrone des bases de données.

Pour une application web critique, l'architecture type mobilise App Services déployés dans deux zones ou plus, Azure SQL avec géo-réplication active vers une région secondaire, et un stockage en ZRS ou GRS. Ce niveau de redondance évite la plupart des interruptions non planifiées, au prix d'un investissement justifié pour les services dont l'indisponibilité a un impact direct sur le business.

Sauvegarde et réplication : protéger les données contre toute perte

Même avec une architecture hautement disponible, les sauvegardes demeurent indispensables. La HA protège contre les pannes, mais elle ne protège ni contre la corruption de données, ni contre la suppression accidentelle, ni contre un ransomware qui chiffre vos fichiers en temps réel. Une sauvegarde non testée régulièrement n'est pas une sauvegarde.

L'écosystème Microsoft propose plusieurs réponses complémentaires :

- Azure Backup assure la sauvegarde managée des VMs, bases de données et fichiers, avec rétention flexible et restauration granulaire.

- Azure Site Recovery (ASR) réplique quasi continuellement les machines virtuelles vers une région secondaire pour le disaster recovery.

- Geo-Redundant Storage (GRS) réplique automatiquement le stockage dans une région appairée.

- Pour Microsoft 365, des solutions tierces spécialisées (Veeam, AvePoint) permettent de sauvegarder Exchange, SharePoint, OneDrive et Teams au-delà de la rétention native.

En général, on conseille de se référer à la règle 3-2-1 : 3 copies des données, sur 2 supports différents, dont 1 hors site. Dans le cloud, cela se traduit par une copie dans une région géographiquement distincte. Certaines organisations appliquent aujourd'hui la variante 3-2-1-1-0, qui ajoute une copie immuable et la vérification systématique des restaurations.

Disaster recovery : planifier et automatiser la reprise

Plutôt qu'une question de technologie, le disaster recovery est un plan orchestré de reprise des services, avec des rôles définis, des étapes séquencées et des validations documentées. Sa mise en œuvre suppose en amont une capacité à détecter rapidement les anomalies et à qualifier leur gravité.

Azure Site Recovery permet de répliquer les environnements virtuels et d'automatiser le failover selon des plans de récupération préconfigurés. Ces plans définissent l'ordre de démarrage des services, les scripts d'automatisation, les points de validation. Ils permettent également de réaliser des tests de failover sans impact sur la production : vous simulez la bascule, validez que tout fonctionne, puis revenez à la normale.

Prenez garde au fait que dans certains scénarios, un RTO théorique de quelques heures peut s'avérer bien plus long en conditions réelles si les procédures n'ont pas été suffisamment testées. En effet, vous risqueriez alors par exemple de faire face à des procédures obsolètes, à des contacts d'urgence qui ont changé ou encore à des dépendances applicatives non anticipées.

Le plan de continuité d'activité (PCA) : l'orchestration humaine et processuelle

Qu'est-ce qu'un PCA et pourquoi est-il essentiel même dans le cloud ?

En situation de crise, ce sont les personnes et les processus qui déterminent si l'organisation tient debout.

C’est pourquoi le Plan de Continuité d'Activité (PCA) doit identifier les processus critiques, les ressources nécessaires à leur maintien, les procédures de reprise ainsi que les rôles et responsabilités de chacun.

Le PCA se distingue du Plan de Reprise d'Activité (PRA), qui est lui plus centré sur la dimension technique IT, du fait qu’il englobe l'ensemble de l'organisation : procédures métiers dégradées, communication de crise et continuité des fonctions non-IT incluses.

Un PCA est le pont entre la technologie et le business, il répond à la question « qui fait quoi quand tout va mal ?» et comprend typiquement :

- l'analyse d'impact métier (BIA — Business Impact Analysis) ;

- l'analyse des risques ;

- les stratégies de continuité par processus critique ;

- les procédures de communication interne et externe ;

- la composition de la cellule de crise ;

- les contacts d'urgence.

Dans certains secteurs, l'existence d'un PCA formalisé conditionne directement la conformité aux exigences réglementaires applicables. C'est notamment le cas pour les établissements financiers soumis à des exigences spécifiques de résilience opérationnelle.

Les tests réguliers : la clé d'un PCA efficace

Comme pour le DR, un PCA théorique et non éprouvé est probablement inapplicable en situation réelle. Trois niveaux de tests permettent de progresser méthodiquement :

- Le test sur table (walkthrough) : les équipes examinent ensemble le plan, pas à pas, sans action technique. Idéal pour détecter les incohérences.

- Le test technique partiel : restauration réelle d'un service ou basculement d'un composant. Valide les procédures opérationnelles.

- L'exercice complet : simulation de crise majeure impliquant toutes les équipes concernées. Révèle les lacunes organisationnelles et humaines.

Selon les bonnes pratiques du secteur, les organisations réalisent généralement un exercice complet annuel, complété par des tests partiels réguliers ; la fréquence exacte dépend du niveau de criticité des systèmes concernés.

Dans tous les cas, les résultats doivent être documentés pour donner lieu à un plan d'action formalisé et les tests doivent être perçus comme des investissements de préparation aux crises.

Communication et gestion de crise : l'humain au cœur de la continuité

En situation de crise, la clarté et la rapidité de la communication sont aussi critiques que la restauration technique des systèmes.

Cela suppose une cellule de crise prédéfinie, avec des rôles et responsabilités clairement attribués : Qui prend les décisions ? Qui communique vers l'extérieur ? Qui coordonne les équipes techniques ?

Ainsi, un plan de communication interne doit définir comment informer les collaborateurs et donner des consignes claires, même si la messagerie principale est indisponible. En effet, si Microsoft 365 tombe en panne, par quel canal communique-t-on ? La réponse doit être définie à froid, pas au moment de la crise.

Enfin, chaque incident significatif doit donner lieu à un post-mortem rigoureux : ce qui a fonctionné, ce qui doit être amélioré, les décisions à prendre avant le prochain incident. La résilience s'améliore par itérations, pas par déclarations d'intention.

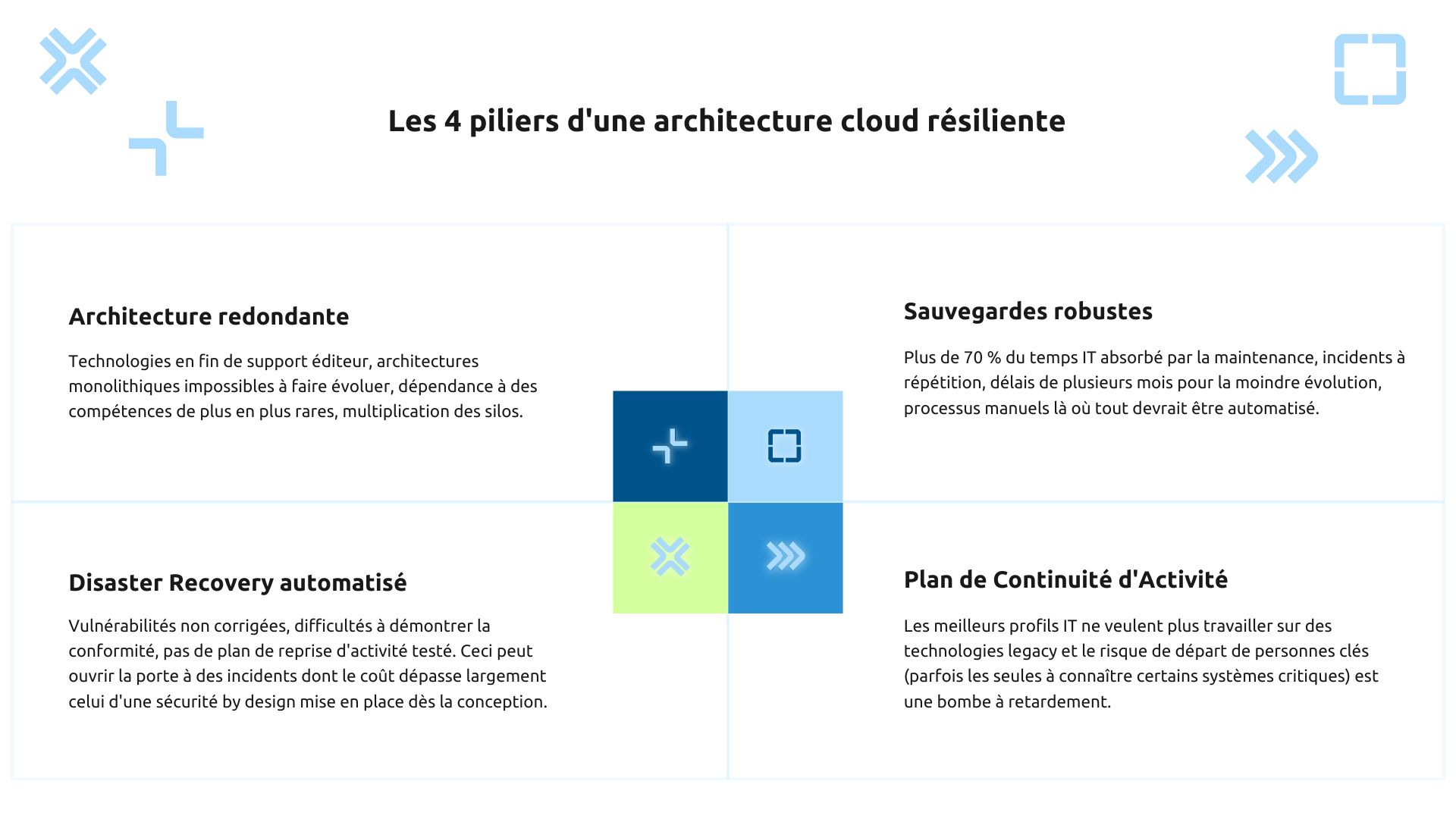

La résilience cloud est une stratégie à concevoir en prenant en compte quatre piliers indissociables : une architecture redondante qui évite les interruptions, des sauvegardes robustes qui protègent contre toute perte, un plan de disaster recovery automatisé qui accélère la reprise et un Plan de Continuité d'Activité qui orchestre la dimension humaine et processuelle. Ces quatre piliers doivent être alignés avec vos enjeux métiers via des RTO et RPO clairs, et validés régulièrement par des tests.

Vous souhaitez évaluer la maturité de votre stratégie de résilience cloud ? Nos architectes certifiés Microsoft réalisent un audit de votre environnement Azure et Microsoft 365, analysent vos RTO/RPO actuels face à vos besoins réels, et vous proposent une roadmap d'amélioration concrète. Contactez Askware pour en discuter.