Security by Design : comprendre le concept et ses bénéfices

Qu'est-ce que le Security by Design et pourquoi maintenant ?

Le Security by Design désigne une approche dans laquelle la sécurité n'est pas ajoutée à un système existant, mais intégrée dès les premières décisions d'architecture. Cela signifie que les exigences de sécurité sont traitées au même titre que les exigences fonctionnelles : dès l'atelier de cadrage, dès le premier schéma d'architecture, dès le choix des composants techniques.

Il se distingue de l'approche traditionnelle dans laquelle on développe d'abord, on teste ensuite et on tente d'ajouter de la sécurité à la fin, souvent trop tard pour corriger les problèmes structurels. Entre la pression réglementaire croissante et la sophistication des menaces, la conception sécurisée est devenue un prérequis non négociable.

Le concept de Privacy by Design, formalisé par Ann Cavoukian, est désormais une exigence réglementaire inscrite dans le RGPD (article 25), reposant sur une obligation de mise en œuvre. Ses 7 principes fondateurs s'appliquent directement au Security by Design :

- être proactif plutôt que réactif ;

- assurer la sécurité par défaut ;

- intégrer la protection dans la conception même du système ;

- garantir une fonctionnalité complète sans compromis ;

- protéger de bout en bout ;

- maintenir la visibilité et la transparence ;

- respecter l'utilisateur final.

Le coût caché de l'approche « sécurité après coup »

Le problème de l'approche réactive est aussi économique. Ce ratio peut atteindre 1 à 100 entre une correction en phase de conception et une correction en production. Les chiffres du NIST et d'IBM convergent sur ce point.

Les coûts s'accumulent sur plusieurs niveaux. Il y a d'abord les coûts directs de correction :

- refonte d'une partie de l'architecture ;

- cycles de développement supplémentaires ;

- retards de livraison pouvant, dans certains cas, s'étaler sur plusieurs mois (3 à 6 mois selon les projets).

Viennent ensuite la dette technique accumulée, c’est-à-dire des rustines de sécurité empilées qui fragilisent le système à mesure qu'elles se multiplient. Il y a aussi les coûts d'incidents réels : violations de données, ransomwares, amendes RGPD pouvant atteindre jusqu'à 4 % du chiffre d'affaires annuel mondial total pour les infractions les plus graves.

Prenons le cas d’une application métier développée sans Security by Design et qui doit être entièrement refaite après un audit de sécurité pré-mise en production. Résultat : plusieurs mois de retard, des surcoûts significatifs (par exemple +40 % dans certains cas), et une équipe épuisée par un chantier qui aurait pu être évité.

Les bénéfices business du Security by Design : au-delà de la conformité

Le Security by Design est souvent présenté comme une contrainte. En réalité, lorsqu’elle est bien mise en œuvre, c’est plutôt un avantage compétitif.

La réduction des coûts de correction est le bénéfice le plus immédiat. Moins de failles tardives, c'est mécaniquement moins de cycles de remédiation, moins de dette technique, moins d'incidents à gérer en urgence. Mais l'impact va plus loin : sans cycle de remédiation sécurité en fin de projet, les délais de livraison sont tenus et les équipes restent concentrées sur la valeur, pas sur les reprises.

Ce gain opérationnel se double d'un avantage réglementaire. En effet, une architecture conçue avec les exigences RGPD, NIS2 et normes sectorielles intégrées dès l'origine n'a pas besoin de mise en conformité rétroactive. Et c'est précisément ce que vos clients et partenaires veulent voir : la capacité à démontrer une posture de sécurité solide dès les phases d'appel d'offres, argument de différenciation particulièrement décisif dans la finance, la santé ou les services publics.

Enfin, une architecture pensée pour la sécurité est structurellement moins complexe à opérer : moins de couches compensatoires à maintenir signifie moins de configurations ad hoc à documenter et donc moins de surface d'attaque à surveiller.

Les principes fondamentaux du Security by Design

Zero Trust : ne jamais faire confiance, toujours vérifier

Le modèle Zero Trust est le socle du Security by Design dans les architectures modernes. Son principe est le suivant : aucune confiance accordée par principe à aucun utilisateur, ni aucun appareil, ni aucune application, et ce à l'intérieur comme à l'extérieur du réseau de l'entreprise. Ainsi, chaque accès est vérifié explicitement, en fonction de l'identité, du contexte, de l'appareil et du niveau de risque.

C'est le contraire du modèle périmétrique classique (le « château fort ») dans lequel tout ce qui est à l'intérieur est par défaut considéré comme sûr. Ce modèle est aujourd'hui obsolète dans un monde du travail où les collaborateurs travaillent depuis n'importe où, où les applications sont hébergées dans le cloud et où les attaques exploitent massivement les accès légitimes compromis.

Dans l'écosystème Microsoft, Microsoft Entra ID et le Conditional Access, avant d'accorder l'accès à une ressource, le système vérifie l'identité de l'utilisateur, l'état de conformité de son appareil, sa localisation et son niveau de risque calculé en temps réel.

Defense in Depth : multiplier les couches de protection

La Defense in Depth (défense en profondeur), par définition, ne repose jamais sur une seule ligne de défense. Si une couche est contournée, les suivantes prennent le relais. L'objectif est de rendre la compromission progressive et détectable, plutôt que d'exposer directement les actifs critiques.

Les différentes couches couvrent l'ensemble du spectre :

- sécurité physique ;

- réseau ;

- périmètre ;

- identité ;

- application ;

- données.

Dans une architecture Azure bien conçue, cela se traduit par exemple par Azure Front Door avec WAF en entrée, des Network Security Groups pour segmenter le réseau, Azure Firewall pour le contrôle du trafic, Microsoft Entra ID pour la couche identité, un chiffrement systématique des données au repos et en transit et Microsoft Sentinel pour la détection des menaces en temps réel.

La Defense in Depth signifie architecturer des couches complémentaires et cohérentes, où chaque niveau a un rôle précis et non redondant. C'est cette cohérence, construite dès la conception, qui fait la différence entre une vraie posture de sécurité et une accumulation de solutions disparates.

Least Privilege : donner le minimum d'accès nécessaire

Le principe du Least Privilege (moindre privilège) stipule que chaque utilisateur, chaque application, chaque service ne doit disposer que des permissions strictement nécessaires à l'exercice de sa fonction et rien de plus.

C'est là l'un des leviers les plus efficaces pour limiter l'impact d'une compromission. Le Verizon Data Breach Investigations Report confirme qu'une part importante des violations implique des identifiants compromis ou des privilèges mal gérés. Il peut par exemple s’agir d’un consultant externe qui conserve un accès administrateur 6 mois après la fin de sa mission.

Dans l'écosystème Microsoft, le RBAC (Role-Based Access Control) d'Azure permet d'attribuer des rôles granulaires plutôt que des droits globaux. Quant au PIM (Privileged Identity Management), il permet d'élever temporairement les privilèges avec justification, approbation et traçabilité complète. Les Managed Identities éliminent la nécessité de stocker des credentials en dur dans le code.

Intégrer le Security by Design dans le cycle de vie des projets

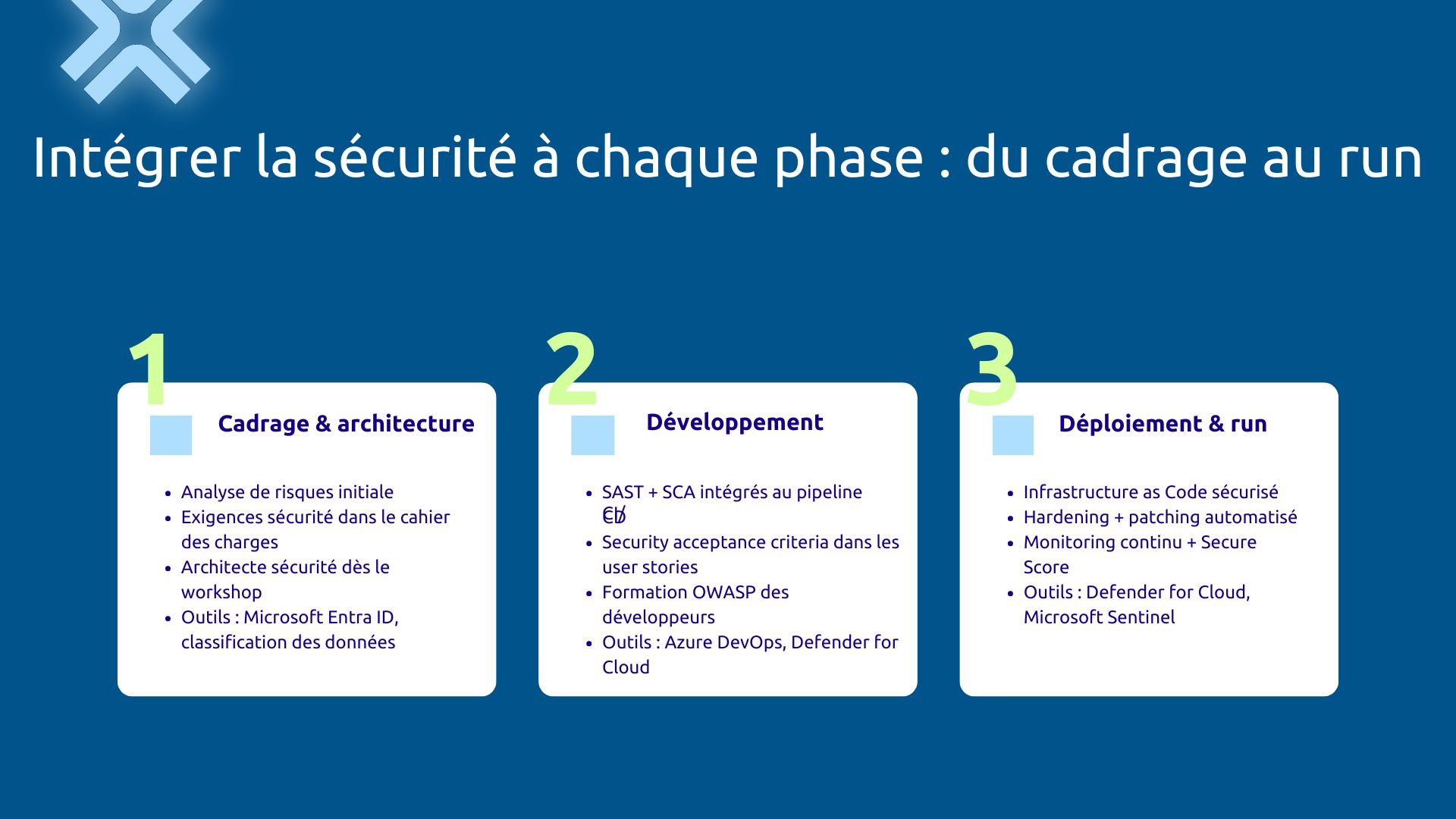

Phase 1 — Cadrage et architecture : intégrer la sécurité dès l'atelier

La sécurité doit entrer en compte dès le premier atelier de cadrage. Pas à la fin, pas lors de la recette : dès que les premières décisions d'architecture sont posées.

Concrètement, cela signifie identifier dès l'analyse des besoins quelles données sensibles le système manipulera, quelles exigences réglementaires s'appliquent (RGPD, NIS2, normes sectorielles), et quels sont les assets critiques à protéger en priorité. Ces éléments alimentent une analyse de risques initiale qui oriente les choix architecturaux, bien avant la première ligne de code.

Dans le cadre d'un cahier des charges technique, les contraintes de sécurité doivent figurer comme exigences non négociables au même titre que les exigences fonctionnelles. Un architecte sécurité doit être associé aux workshops de conception dès cette phase. Les choix réalisés (mécanismes d'authentification, classification des données, topologie réseau, stratégie de chiffrement) sont documentés et justifiés dans le document d'architecture.

Si la sécurité n'est pas discutée au cadrage, elle sera systématiquement repoussée.

Phase 2 — Développement : Shift Left Security et DevSecOps

Le Shift Left Security consiste à déplacer les tests et contrôles de sécurité le plus tôt possible dans le cycle de développement. L'objectif est de détecter les vulnérabilités là où elles coûtent le moins cher à corriger, c'est-à-dire pendant le développement.

Cette approche s'incarne dans le DevSecOps : la sécurité devient une responsabilité partagée, automatisée dans les pipelines CI/CD, et non plus l'affaire exclusive d'une équipe dédiée intervenant en bout de chaîne. Dans Azure DevOps, un pipeline bien configuré intègre des scans de sécurité automatiques via Microsoft Defender for Cloud, une analyse statique du code (SAST), et une vérification des dépendances tierces (SCA). Si une vulnérabilité critique est détectée, le build échoue et le problème est traité immédiatement.

Pour compléter le dispositif, il faut former des développeurs aux pratiques de secure coding OWASP Top 10, gestion sécurisée des secrets, validation des entrées. Dans le cadre des méthodes agiles, intégrer des security acceptance criteria dans chaque user story est une pratique directement applicable, sans alourdir le rythme des sprints.

Phase 3 — Déploiement et run : sécurité continue et monitoring

Le Security by Design ne s'arrête pas à la mise en production. Il se prolonge par une adaptation aux nouvelles menaces et aux évolutions du système.

Le déploiement de l'infrastructure doit s'appuyer sur des templates d'Infrastructure as Code intégrant les configurations de sécurité dès l'origine. Le hardening des systèmes (désactivation des services inutiles, patching automatisé, durcissement des configurations) est une étape systématique, pas optionnelle.

Microsoft Defender for Cloud fournit un Secure Score de votre infrastructure Azure, avec des recommandations actionnables classées par criticité. Ce score n'est pas une photo : c'est un indicateur vivant qui évolue à mesure que l'infrastructure change. Microsoft Defender et Sentinel assurent la détection des menaces en temps réel et la corrélation des événements de sécurité à l'échelle de tout l'environnement.

Des tests de pénétration réguliers (dans le respect des règles Microsoft), une gestion structurée des vulnérabilités découvertes et une amélioration continue de la posture complètent ce cycle. La conformité informatique n'est pas un état qu'on atteint une fois : c'est un mode d'exploitation permanent.

L'écosystème Microsoft a été conçu avec des capacités de sécurité natives, mais cette puissance ne dispense pas d'une architecture intentionnelle. Il faut savoir activer, configurer et orchestrer ces capacités pour créer une protection cohérente, adaptée à vos enjeux spécifiques, et pas seulement aux paramètres par défaut.

Vous voulez passer d'une approche réactive à une conception sécurisée par design ? Contactez Askware pour un atelier de cadrage et transformez la sécurité en accélérateur de vos projets.