Souveraineté numérique : définition et enjeux stratégiques

Qu'est-ce que la souveraineté numérique ?

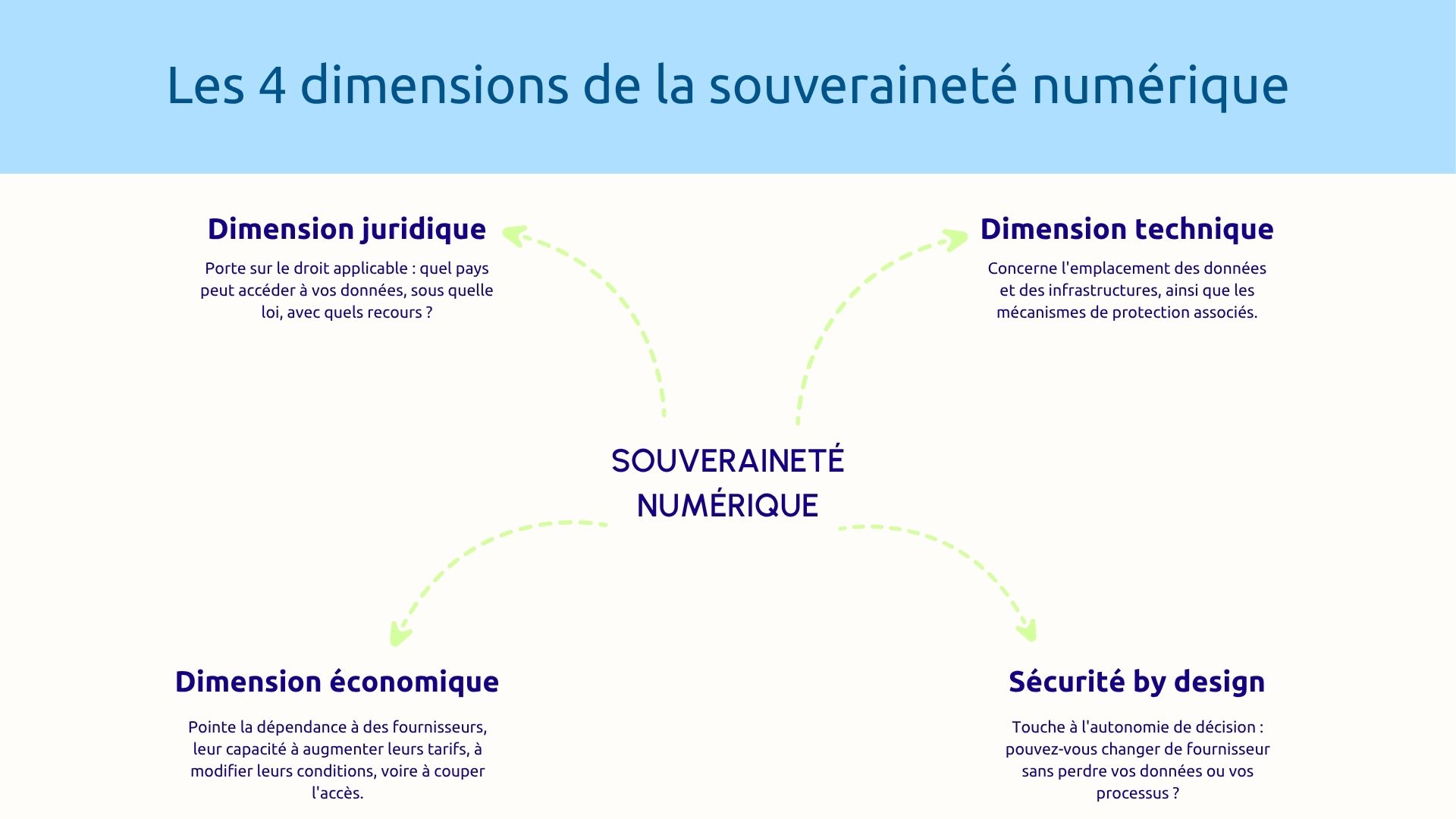

La souveraineté numérique désigne la capacité d'un État ou d'une organisation à contrôler ses données, ses infrastructures numériques et ses choix technologiques. Attention néanmoins, ce contrôle s'exerce sur quatre dimensions bien distinctes.

L'exemple le plus parlant reste le Cloud Act américain (Clarifying Lawful Overseas Use of Data Act, 2018). Cette loi autorise les autorités américaines à exiger l'accès aux données détenues par des entreprises de droit américain, même si ces données sont physiquement stockées en Europe, dans un datacenter français.

Pourquoi la souveraineté numérique est devenue un enjeu critique ?

D’abord, sur le plan réglementaire, le RGPD encadre strictement les transferts de données personnelles hors de l'Union européenne. Des secteurs comme la santé (HDS), la défense ou la finance ajoutent leurs propres couches d'exigences et en cas de non-conformité, les amendes peuvent atteindre, dans les cas les plus graves, jusqu'à 4 % du chiffre d'affaires mondial annuel.

Ensuite, sur le plan géopolitique, les tensions entre États-Unis, Chine et Europe ont révélé la fragilité d'une dépendance technologique excessive. Le Cloud Act, mais aussi la loi FISA (Foreign Intelligence Surveillance Act) aux États-Unis, posent des questions d'extraterritorialité que les DSI ne peuvent plus ignorer. Les affaires Schrems I et II ont successivement invalidé le Safe Harbor puis le Privacy Shield. Depuis 2023, le Data Privacy Framework constitue le cadre actuellement en vigueur, bien qu'il fasse encore l'objet de débats juridiques.

Enfin, sur le plan stratégique, les données sont devenues un actif concurrentiel. Les modèles d'IA, les algorithmes de recommandation, les données clients : tout cela représente un patrimoine que les organisations ont intérêt à protéger. L'Europe a pris conscience de ce retard avec des initiatives comme Gaia-X, projet européen visant à définir un cadre de confiance et d'interopérabilité cloud, ou la doctrine Cloud de l'État français (2021), qui impose le recours au Cloud de confiance pour les données sensibles des administrations.

Les risques d'une stratégie IT non souveraine

Les risques sont réels mais varient considérablement selon votre secteur et la nature de vos données. Il est tout autant contre-productif de les dramatiser que de les minimiser.

- Les risques juridiques sont les plus immédiats : accès d'autorités étrangères à vos données, conflits de juridiction, impossibilité de vous opposer à une demande légale étrangère.

- Les risques de continuité sont moins visibles mais tout aussi sérieux : qu'arrive-t-il si votre fournisseur principal est frappé de sanctions, fait faillite, ou décide de quitter votre marché ?

- Les risques économiques liés au vendor lock-in sont chroniques : dépendance technologique, coûts de migration prohibitifs, hausses tarifaires sans alternative crédible.

Le panorama des solutions de souveraineté

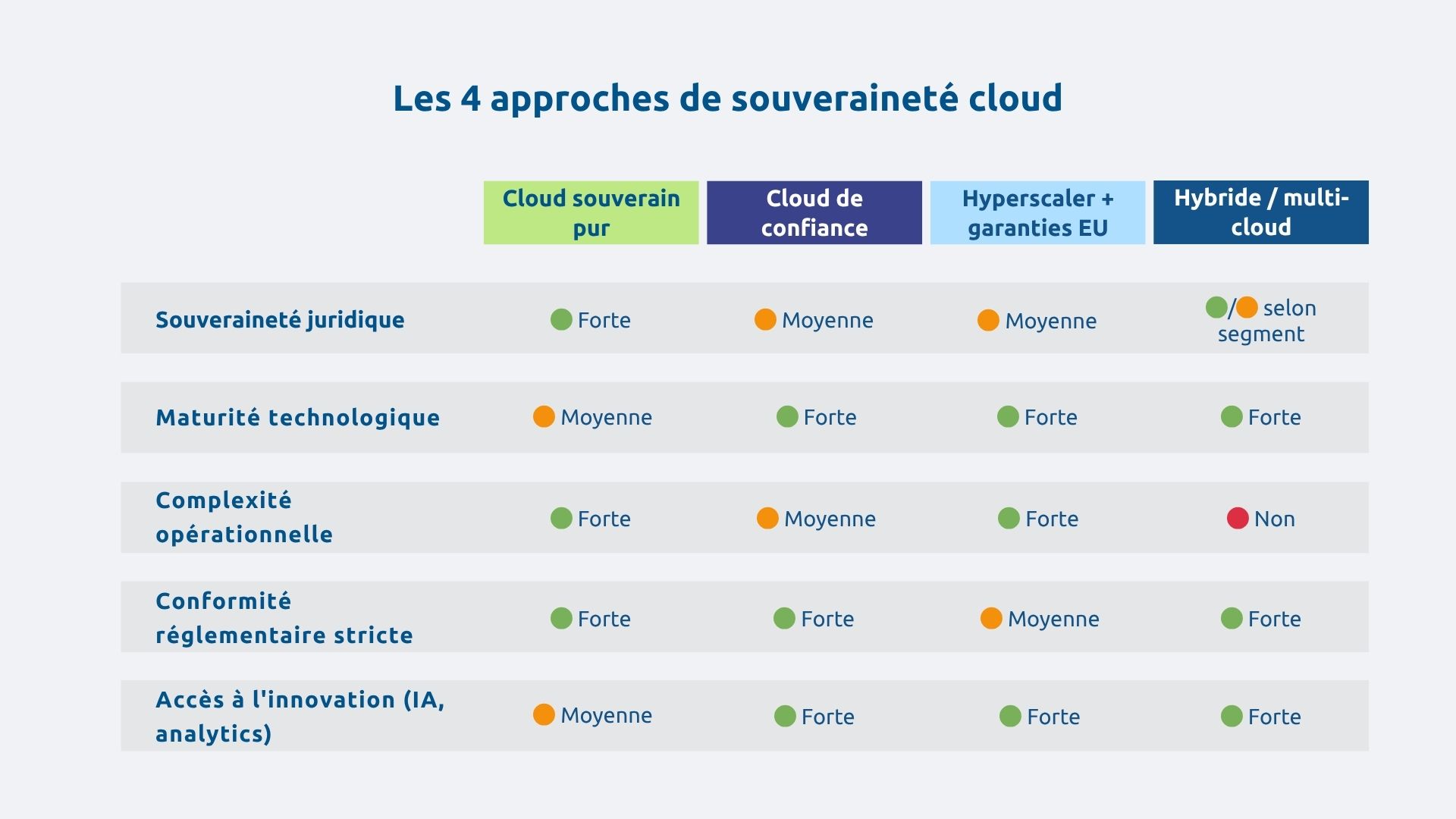

Option 1 — Le cloud souverain "pur" (100 % français ou européen)

Les clouds souverains nationaux (OVH cloud, Scaleway, 3DS OUTSCALE) sont développés et opérés par des acteurs de droit européen, sans actionnariat américain. Ils offrent une souveraineté juridique totale : pas de Cloud Act, pas d'extraterritorialité américaine, soutien à l'industrie technologique européenne.

La réalité est cependant plus nuancée. Ces acteurs, malgré des progrès notables, présentent encore une maturité moindre que les hyperscalers américains : catalogue de services moins étendu, écosystème de partenaires plus restreint, outils d'IA et d'analytics moins avancés. Les coûts peuvent également être supérieurs à service comparable.

Ces solutions restent pertinentes pour des cas d'usage spécifiques tels que : données ultra-sensibles, secteurs régaliens, organisations soumises à des réglementations très strictes. Toutefois, ces solutions ne constituent pas une réponse universelle.

Option 2 — Le "Cloud de Confiance" (partenariats hyperscalers + acteurs français)

Le modèle Cloud de Confiance repose sur un principe élégant d’utiliser la technologie des grands hyperscalers (Azure, Google Cloud), mais la faire opérer par un partenaire français disposant d'une qualification ANSSI (SecNum Cloud), qui contrôle l'accès aux données et s'interpose juridiquement, ou sur un opérateur réellement indépendant des juridictions extra-européennes. C'est pourquoi la conformité et la sécurité dès la conception constituent un prérequis.

Deux projets sont emblématiques de ce modèle :

- Bleu, projet en cours de déploiement visant à proposer les technologies Microsoft dans un cadre de confiance français, porté par Capgemini et Orange.

- S3NS, développé par Thales avec Google Cloud, qui s'inscrit dans une trajectoire de qualification SecNum Cloud. L'opérateur français détient les clés de chiffrement et assume la responsabilité opérationnelle, créant une barrière juridique face aux demandes d'autorités étrangères.

Côté avantages, le cloud de confiance donne accès aux technologies de pointe avec des garanties souveraines. Côté inconvénients, les coûts peuvent être sensiblement plus élevés qu'un déploiement standard, selon les contraintes réglementaires et d'hébergement retenues. De plus, la complexité opérationnelle est accrue et des débats persistent sur la réalité de l'immunité juridique dans certains cas limites.

Option 3 — Les hyperscalers avec garanties européennes (Azure, AWS, GCP)

Microsoft a investi massivement pour répondre aux préoccupations européennes. Azure dispose de datacenters en France (régions France Central en Île-de-France et France South dans le sud de la France), avec des engagements contractuels de résidence des données sur le territoire européen. L'EU Data Boundary, annoncé par Microsoft, vise à renforcer la résidence des données clients européens en Europe, y compris pour certains traitements de support et d'exploitation, selon les services concernés.

Sur le plan technique, Azure propose des mécanismes concrets de contrôle : Customer Lockbox (vous validez ou refusez chaque demande d'accès du support Microsoft à vos données), BYOK (Bring Your Own Key, pour garder le contrôle de vos clés de chiffrement), et Azure Policy pour imposer des règles de conformité sur l'ensemble de vos ressources.

Il faut cependant prendre en compte que : Microsoft reste une entreprise de droit américain, et donc soumise au Cloud Act évoqué plus haut. Mais pour la grande majorité des cas d'usage non ultra-sensibles, ce risque est résiduel et gérable.

Option 4 — Le cloud hybride et multi-cloud stratégique

L'approche la plus pragmatique pour la plupart des grandes organisations : différencier par niveau de sensibilité des données.

Les données et workloads ultra-sensibles (R&D stratégique, données de défense, informations contractuelles critiques) sont hébergés on-premise ou sur cloud souverain. Les applications métiers courantes, la collaboration, les outils de productivité transitent sur des hyperscalers avec garanties européennes. Azure Arc permet une gouvernance et une gestion unifiées sur l'ensemble de cette architecture hétérogène.

Cette approche optimise le triptyque souveraineté-performance-coût. Elle est cependant exigeante : elle nécessite des compétences multiples, une gouvernance rigoureuse et une architecture bien pensée dès le départ.

Microsoft Azure et la souveraineté numérique : garanties et limites

Les engagements Microsoft pour la souveraineté européenne

Azure dispose de nombreuses certifications internationales (ISO 27001, SOC 2) et, pour certains services et régions, d'homologations telles que HDS. De plus, Microsoft a pris des engagements structurants pour le marché européen. L'EU Data Boundary constitue une réponse directe aux préoccupations post-Schrems : Microsoft s'engage à renforcer la résidence des données des clients européens en Europe.

Pour rappel, les partenariats Cloud de Confiance (Bleu notamment) illustrent la volonté de Microsoft de s'adapter aux exigences de souveraineté française, en proposant un modèle opérationnel compatible avec la doctrine de l'État.

Les garanties techniques de souveraineté sur Azure

Plusieurs mécanismes techniques permettent de renforcer concrètement le contrôle de vos données sur Azure.

Le chiffrement s'applique aux données au repos et en transit, avec la possibilité d'apporter vos propres clés (BYOK via Azure Key Vault) ou d'utiliser des clés gérées par le client (CMK). Customer Lockbox donne aux organisations un droit de veto sur les accès support. Azure Policy permet d'imposer automatiquement des règles de conformité. Par exemple, interdire tout déploiement hors des régions européennes. Enfin, les logs complets via Azure Monitor et Microsoft Sentinel assurent l'auditabilité de l'ensemble des opérations.

Les limites à connaître : être honnête sur les contraintes

Microsoft demeure, comme on l’a dit, une entreprise américaine et ses engagements sont contractuels. Pour les données relevant de la défense nationale, des opérateurs d'importance vitale soumis aux exigences les plus strictes, ou des organisations pour lesquelles le risque résiduel est inacceptable, Azure n'est pas la solution universelle.

Par ailleurs, le vendor lock-in reste un écueil potentiel. C’est pourquoi, migrer une infrastructure Azure vers un autre fournisseur représente un effort considérable, même si des outils de portabilité existent. Une stratégie multi-cloud bien conçue atténue ce risque, mais ne l'élimine pas.

Les erreurs à éviter dans votre stratégie de souveraineté

Confondre souveraineté et localisation géographique

C'est l'erreur la plus répandue. La souveraineté se joue sur le statut juridique de l'opérateur, la chaîne de sous-traitance (support, maintenance, accès aux systèmes) et les contrats, pas sur la latitude et la longitude des machines.

Méfiez-vous des promesses de "cloud souverain" qui ne s'appuient pas sur une qualification reconnue (SecNum Cloud de l'ANSSI, par exemple) ou sur un opérateur réellement indépendant des juridictions extra-européennes.

Adopter une approche dogmatique (tout ou rien)

Se couper des hyperscalers américains par principe coûte cher en innovation, en agilité et en compétences disponibles. À l'inverse, confier l'intégralité de son patrimoine data à un seul fournisseur étranger sans analyse des risques relève de la négligence.

La bonne stratégie de souveraineté est celle qui est calibrée sur vos enjeux réels : secteur d'activité, nature des données, contraintes réglementaires, tolérance au risque, capacité opérationnelle. Elle n'est jamais idéologiquement pure, elle est pragmatiquement adaptée.

Négliger la dimension économique et opérationnelle

La souveraineté a un coût. Les solutions de cloud souverain pur ou de Cloud de confiance peuvent être sensiblement plus élevées qu'un déploiement standard, selon les contraintes réglementaires et d'hébergement retenues. Les architectures hybrides multi-cloud, bien que flexibles, exigent des compétences rares et une gouvernance rigoureuse, ce qui représente un investissement opérationnel non négligeable.

Une stratégie de souveraineté qui ignore le Total Cost of Ownership (TCO) et les contraintes opérationnelles aboutit soit à un abandon rapide, soit à une dette technique dont le coût dépasse largement les bénéfices attendus. L'arbitrage doit intégrer, dès le départ, une évaluation réaliste des ressources humaines, financières et organisationnelles nécessaires.

La souveraineté numérique redéfinit effectivement les stratégies IT mais elle n'impose pas de choisir entre sécurité et innovation. Elle impose de différencier, d'analyser et d'arbitrer avec lucidité. Ce travail exige une expertise à la croisée du technique, du juridique et du stratégique.

Besoin de clarifier votre stratégie de souveraineté ? Askware vous accompagne pour cartographier vos risques, identifier le niveau de protection adapté à chaque type de données et construire une architecture IT qui protège vos intérêts sans brider votre capacité d'innovation. Demandez votre audit de souveraineté.